diamo energia alle vostre email

voi ne ottenete il controllo

|

|

|

|

|

|

Ignorate |

Lette |

|

|---|---|---|

|

|

|

inviate email senza la complessità dell'autenticazione

messaggi email firmati digitalmente: spf, dkim ed autenticazione sicura delle email

gli indirizzi IP sono importanti per gli invii di messaggi email

passate senza problemi dal vostro attuale server di posta a RealSender

Inviate email senza la complessità dell’autenticazione.

Vi forniamo una porta aperta da utilizzare,

controllando solo gli indirizzi IP della vostra connessione.

Basta dichiarare da quali indirizzi IP vi state connettendo

e sarete pronti ad inviare le vostre email.

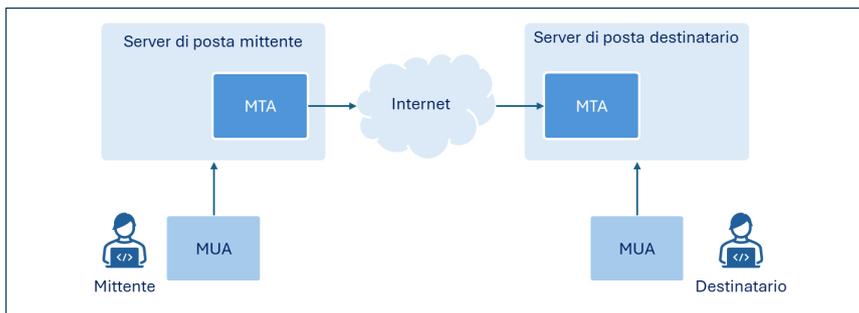

Per difendersi dagli abusi via email, sempre più server di posta elettronica,

prima di consegnare il messaggio nella casella del destinatario, verificano l’identità del mittente.

Inviando i messaggi senza RealSender,

i destinatari non possono essere certi che il messaggio ricevuto provenga da te.

Inviando i messaggi con RealSender, tutte le comunicazioni inviate sono firmate digitalmente,

così che la provenienza è certa, i destinatari possono fidarsi e rispondere senza esitazioni.

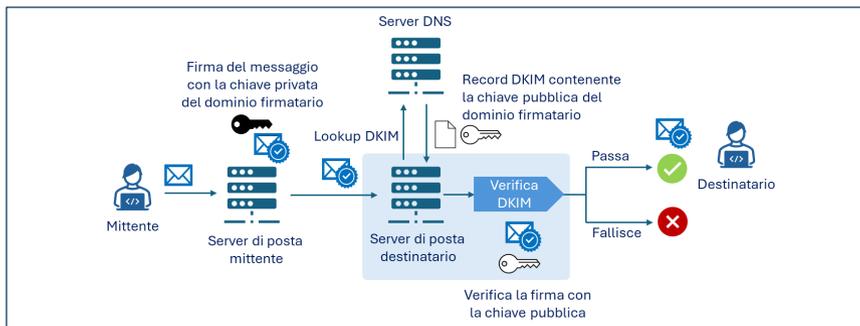

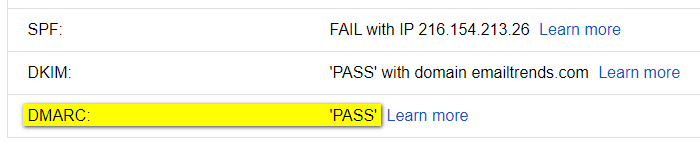

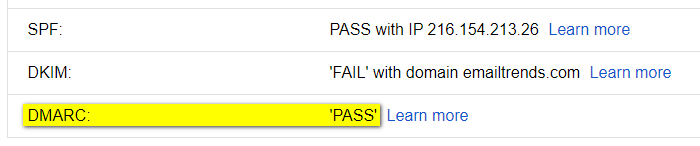

Esistono due standard per verificare l’identità del mittente: SPF e DKIM.

RealSender li supporta entrambi:

server smtp con ip dedicato

ogni cliente riceve un indirizzo IP dedicato

l’indirizzo IP viene controllato giornalmente su oltre 60 blacklist

smtp con autenticazione sicura

il server accetta solo i messaggi inviati con SMTP autenticato su connessione sicura tramite TLS o SSL

(le comunicazioni sono criptate utilizzando un certificato digitale dedicato)

controllo dell’indirizzo email del mittente

il server consente l’invio di messaggi solo se provenienti dai mittenti che sono stati configurati e autorizzati

email completamente autenticate

tutti i messaggi inviati tramite il server vengono autenticati usando i protocolli standard: SPF e DKIM

L’ “indirizzo IP” o “indirizzo Internet Protocol”

è simile ad un numero di telefono del telefono di casa o del cellulare.

È un codice di identificazione personale che viene acquisito automaticamente

da un altro computer quando si effettua una comunicazione su Internet.

Nessun altro dispositivo su Internet avrà lo stesso indirizzo IP.

Ciò è necessario affinché un dispositivo possa comunicare con un altro.

Gli indirizzi IP “dedicati” sono fondamentali per gli invii di messaggi email

perché la loro reputazione ha un forte impatto sull’essere accettati o meno.

L’utilizzo di indirizzi IP “condivisi” per le comunicazioni aziendali

equivale ad inviare ogni volta un venditore diverso allo stesso cliente.

Non conoscendolo, il destinatario lo tratterà con diffidenza.

In casi estremi, se lo stesso venditore offre prodotti diversi ogni giorno,

è molto probabile che non venga più accettato la prossima volta che bussa alla porta.

La maggior parte dei servizi smtp su Internet fornisce indirizzi IP “condivisi” ai propri clienti.

Ogni volta che si invia un’email, viene assegnato un indirizzo IP diverso.

Qualcosa di simile accade con i provider di cloud hosting, che offrono servizi “al minuto” di utilizzo.

In questo caso, “assegnano temporaneamente” uno o più indirizzi IP.

Dal suo inizio nel 2009, RealSender ha deciso di offrire solo server SMTP con IP “dedicati”.

Ciò significa che ogni cliente riceve un indirizzo IP che non cambierà nel tempo.

Collegandolo al nome di dominio aziendale tramite l’autenticazione email, renderà entrambi più autorevoli.

Se le vostre comunicazioni sono coerenti ed attese,

poco per volta verranno riconosciute dai destinatari, che attribuiranno loro una reputazione più alta.

Questa fiducia può raggiungere livelli elevati, in modo che tutte le comunicazioni tramesse

saranno automaticamente accettate e considerate Importanti o con Alta Priorità.

Passate dal vostro attuale server di posta all’ambiente sicuro di RealSender.

Potete utilizzare le stesse credenziali di autenticazione

ed anche lo stesso nome host smtp, quando è sotto il vostro dominio.

Potete inviare messaggi email in sicurezza, anche senza autenticazione.

Argomenti in questo gruppo:

solo i mittenti dichiarati possano passare

gli accessi non autorizzati vengono identificati, bloccati e bannati dopo tre tentativi falliti

configurazioni di sicurezza ulteriori, opzionali

Un server smtp RealSender dedicato viene assegnato ad ogni cliente.

Questo è l’unico modo per mantenere il controllo della reputazione del server

e verificare quotidianamente la reputazione del dominio dei mittenti.

Questo approccio richiede che solo i mittenti dichiarati possano passare.

Il sistema controlla ogni messaggio e li accetta/rifiuta in base all’elenco dei mittenti consentiti.

I “mittenti autorizzati” per ciascun account RealSender

deve fare riferimento a uno o più nomi di dominio registrati dalla stessa azienda.

I partner RealSender e le grandi organizzazioni

possono aggiornare in autonomia l’elenco dei mittenti autorizzati.

RealSender si affida all’applicazione server Fail2ban per proteggere il vostro smtp dedicato.

Questa mette al sicuro il servizio da accessi non autorizzati e attacchi DOS (Denial Of Service).

Dopo tre tentativi falliti, l’IP di origine viene bloccato e bannato.

Le cause del blocco possono essere:

tentativo di autenticazione con credenziali sbagliate

(nome utente errato o password errata)

tentativo di autenticazione su canali non sicuri

(il sistema richiede l’autenticazione TLS/SSL)

indirizzo email del mittente non è autorizzato a spedire

(vedi le restrizioni leagate ai mittenti autorizzati RealSender)

interruzione della connessione smtp durante il processo di autenticazione

(più connessioni interrotte rendono il servizio smtp non disponibile per gli utenti legittimi)

Il risultato del blocco è che il server smtp non risponde più ai tentativi di connessione,

il computer che esegue la richiesta riceverà questo messaggio:

connect to address 93.184.216.34: Connection refusedCome gestire gli indirizzi IP bannati per errore:

2024-08-26 01:38:01,199 fail2ban.filter [19671]: INFO [smtp] Found 93.184.216.34 - 2024-08-26 01:38:00

2024-08-26 01:38:01,201 fail2ban.filter [19671]: INFO [smtp] Found 93.184.216.34 - 2024-08-26 01:38:01

2024-08-26 01:38:01,404 fail2ban.filter [19671]: INFO [smtp] Found 93.184.216.34 - 2024-08-26 01:38:01

2024-08-26 01:38:01,972 fail2ban.actions [19671]: NOTICE [smtp] Ban 93.184.216.342024-08-23 07:00:12,501 fail2ban.filter [30057]: INFO [smtp] Ignore 93.184.216.34 by ip

2024-08-23 07:00:12,501 fail2ban.filter [30057]: INFO [smtp] Ignore 93.184.216.34 by ip

2024-08-23 07:00:13,115 fail2ban.filter [30057]: INFO [smtp] Ignore 93.184.216.34 by ip

Argomenti in questo gruppo:

opzione di sicurezza per fermare tutte le email con allegati potenzialmente dannosi

opzione di sicurezza per limitare il numero di messaggi inviati per mittente

opzione di sicurezza per bloccare tutte le email che superano il limite di peso

opzione di sicurezza per convertire gli allegati di grandi dimensioni in link

copia ccn trasparente di tutte le email inviate

L’opzione “blocca gli allegati pericolosi” arresta l’invio di tutti gli allegati potenzialmente dannosi

tranne alcune estensioni sicure che potete definire, come: pdf, txt, gif, jpg e png.

L’invio con allegati non autorizzati viene interrotto.

Il messaggio non passa attraverso il server SMTP,

l’email viene rimbalzata al mittente con questo avviso:

L'allegato "esempio.zip"

ha violato la politica di sicurezza della vostra azienda.

La spedizione e' stata bloccata.

Per ulteriori informazioni, contattare l'Amministratore IT

Ispirato da un commento di Phil Pennock sulla mailing list di SAGE:

Vorrei davvero che mi fosse permesso di mettere un limite per cliente sulla posta giornaliera,

incrementabile se un cliente ha validi motivi per l'invio di posta ...Volumi di posta elettronica elevati sono spesso generati da un account compromesso.

Possono danneggiare la reputazione della vostra azienda e quella del vostro server di posta.

L’opzione “limita il numero di messaggi” vi consente di definire un numero massimo di email giornaliere per mittente,

così che eventuali quantità in eccesso vengono bloccate prima di andare su internet.

L’invio di comunicazioni “oltre il limite” viene interrotto.

Le email sono rimbalzate immediatamente al mittente, con un avviso come questo:

Si è verificato un errore durante l'invio della posta. Il server di posta ha risposto:

450 4.7.1 <>... mittente@example.com has exceeded n messages per 1 day.Come misura antispam, la maggior parte dei server smtp ha introdotto un’opzione per limitare il numero di destinatari

che può essere specificato per ciascun invio di email. In Sendmail si chiama “MaxRecipientsPerMessage”.

RealSender.com promuove il limite al numero di destinatari per messaggio,

per ridurre il rischio di inviare in cc/ccn a molti indirizzi.

Condividiamo un elenco di 300 indirizzi @bogusemail.net per le prove:

bogusemail-test.txt

I messaggi raggiungeranno un mailserver configurato come “buco nero”.

Potete usarli a vostro piacimento

per verificare a quanti destinatari per ogni messaggio

il vostro server smtp consente l’invio.

Se si invia un allegato di grandi dimensioni a qualcuno,

potrebbe non arrivare perché il peso dei messaggi in entrata viene controllato.

L’opzione “limita il peso del messaggio” consente di definire un peso massimo,

in modo che le email vengano bloccate ancora prima di essere trasmesse.

L’invio di allegati di peso eccessivo viene interrotto,

l’email viene rimbalazata immediatamente al mittente,

con un avviso come questo:

La dimensione del messaggio che si sta tentando di inviare supera

il limite di dimensione globale (xxxx byte) del server.

Il messaggio non è stato inviato; ridurre la dimensione del messaggio e riprovare.In alternativa, gli allegati pesanti possono essere pubblicati online

nel vostro spazio web e condivisi tramite un semplice e leggero link.

Il messaggio email con il link all’area utente contiene le istruzioni:

link di accesso al vostro spazio web: (i contenuti /temp vengono eliminati dopo 7 giorni)

https://nomeutente:codicesegreto@rsXXX.realsender.com/view/

(copia/incolla in: https://webspace.realsender.com)

esempio: https://rsXXX.realsender.com/view/example.mp4 (101 MB)

L’app “filelink” di RealSender converte automaticamente

tutti gli allegati più grandi delle dimensioni da voi definite

in un collegamento, come questo:

[esempio di grandi dimensioni.pdf] (43.96 MB) moved to:

http://rsXXX-realsender.com/files/e1eb3665a1a0766ea65616b6210cfd538c4950f8.pdf

The file will be DELETED after twelve months.

Il file verra' ELIMINATO dopo dodici mesi.Il destinatario riceve un messaggio leggero.

Può scaricare l’allegato quando ne ha bisogno.

Il dominio nel link può essere qualsiasi dominio

o sottodominio dedicato che desiderate utilizzare.

I messaggi email sono il canale principale delle moderne comunicazioni aziendali.

La loro perdita rappresenterebbe un grande danno al patrimonio di conoscenze dell’azienda.

Inoltre la corrispondenza aziendale va generalmente conservata per dieci anni.

!! se la vostra azienda utilizza caselle di posta nominativa

come nome.cognome@nomeazienda.it

prima di attivare questa funzione occorre aver informato i mittentiTramite la funzione ccn (copia conoscenza nascosta),

RealSender trasferisce in modo trasparente tutte le email inviate

in una speciale casella di posta pop3

configurata in modo da poter ricevere grandi quantità di mail in breve tempo

potete scaricarla automaticamente tramite dei servizi esterni

!!! i messaggi email vengono eliminati automaticamente dopo 7 giorni dalla ricezione !!!

ad esempio utilizzando l’impostazione “Controllare la posta da altri account”

disponibile in Gmail, sia nella versione individuale (gratuita) che nella G Suite App

ad un indirizzo email diverso

configurato correttamente in modo che i messaggi non vengano classificati come spam

la G Suite App Gmail offre la possibilità di “Configurare un gateway della posta in entrata”

Argomenti in questo gruppo:

esempi di configurazione dei client di posta elettronica: Outlook - Outlook 2007 - Outlook 2013 2016 - Mac OS/X Mail - Thunderbird - Zimbra Desktop

esempi di configurazione dei server email: Microsoft Exchange Server - Microsoft Office 365 - Zimbra Collaboration

un server email pronto all'uso che riceve qualsiasi messaggio inviato al dominio autorizzato

un filtro antispam basato sull'autenticazione delle mail e sui mittenti autorizzati

Per iniziare ad utilizzare RealSender:

Firmiamo automaticamente le mail con DKIM, quindi non c’è bisogno di fare altro.

Domande? Contattateci!

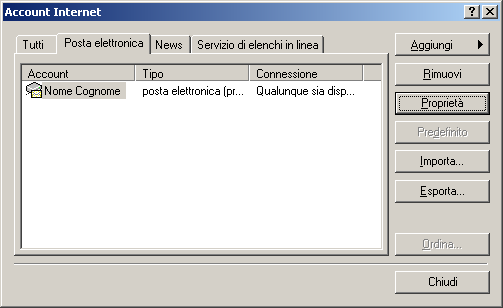

Strumenti > Account…

Posta elettronica > [Proprietà]

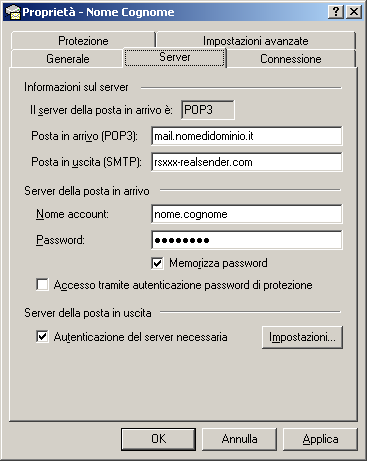

Server

Posta in uscita (SMTP): rsxxx.realsender.com

Server della posta in uscita

[x] Autenticazione del server necessaria

[Impostazioni…]

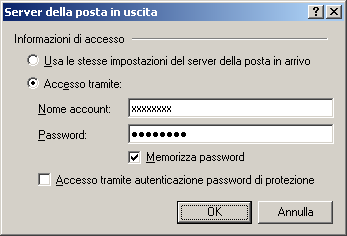

Server della posta in uscita

[x] Accesso tramite:

Nome account: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)[x] Memorizza password

[OK]

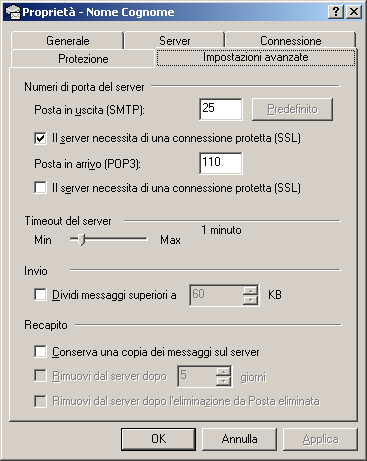

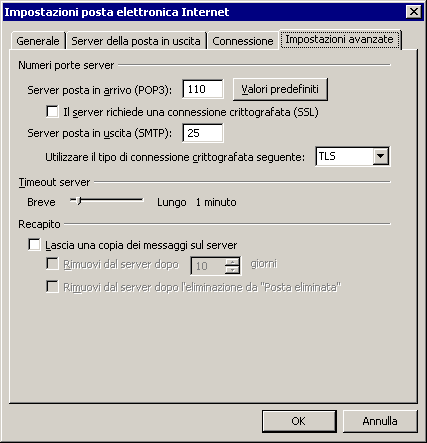

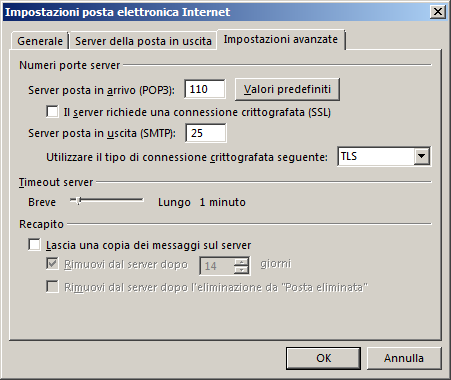

Impostazioni avanzate

Posta in uscita (SMTP): 25

[x] Il server necessita di una connessione protetta (SSL)

[OK]

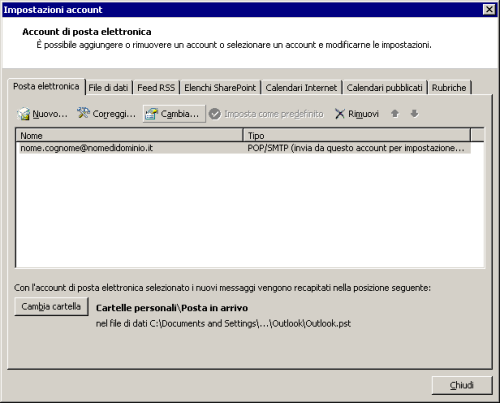

Strumenti > Opzioni…

Configurazione della posta > [Account di posta elettronica…]

[Cambia…]

Modifica account di posta elettronica

Server posta in uscita (SMTP): rsxxx.realsender.com

[Altre impostazioni…]

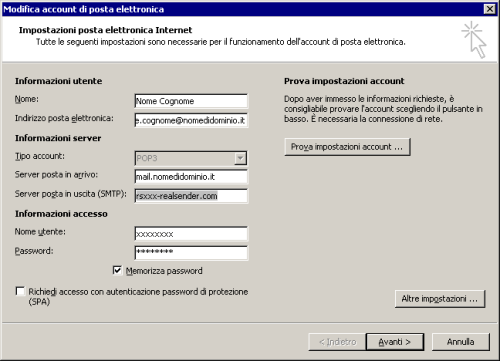

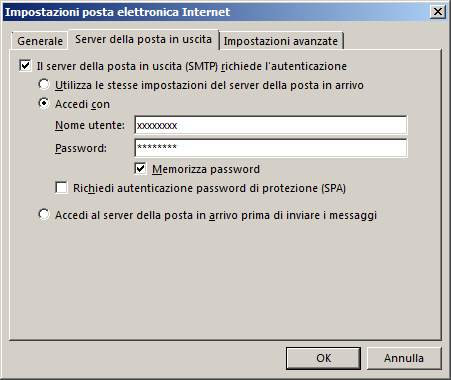

Server della posta in uscita

[x] Il server della posta in uscita (SMTP) richiede l’autenticazione

[x] Accedi con

Nome account: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)[x] Memorizza password

[OK]

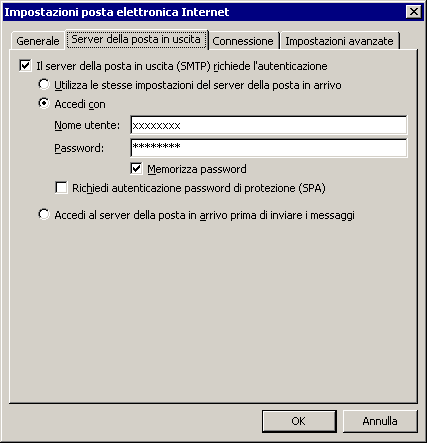

Impostazioni avanzate

Utilizzare il tipo di connessione crittografata seguente: TLS

[OK]

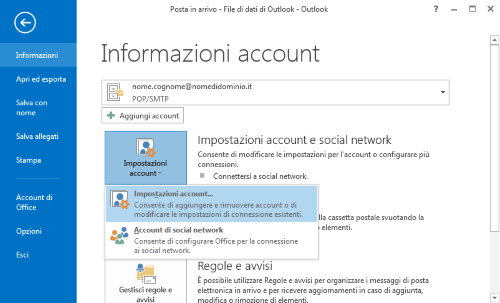

File > [Informazioni]

[Impostazioni account e social network]

[Impostazioni account…]

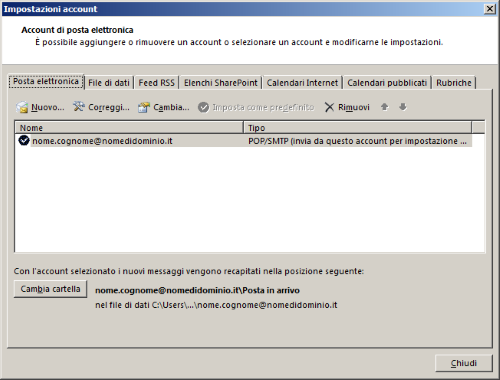

[Cambia…]

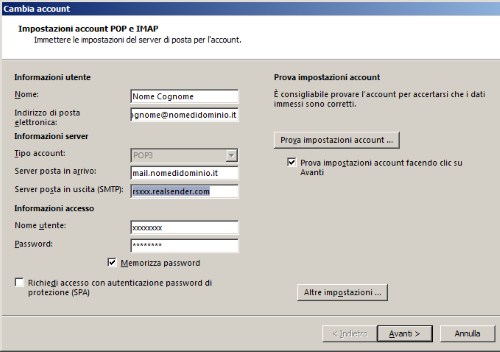

Cambia account

Server posta in uscita (SMTP): rsxxx.realsender.com

[Altre impostazioni…]

Server della posta in uscita

[x] Il server della posta in uscita (SMTP) richiede l’autenticazione

[x] Accedi con

Nome account: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)[x] Memorizza password

[OK]

Impostazioni avanzate

Utilizzare il tipo di connessione crittografata seguente: TLS

[OK]

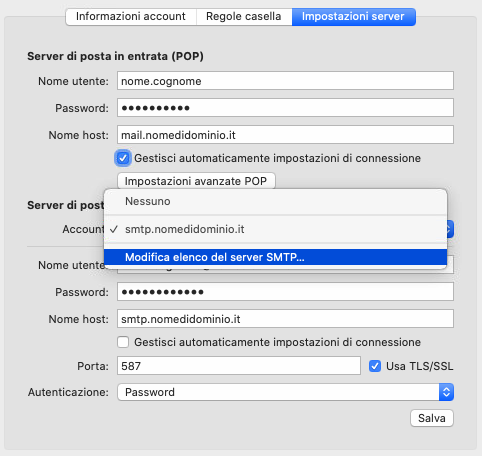

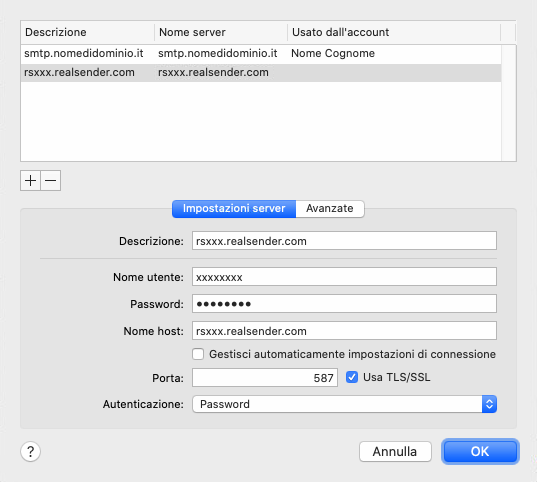

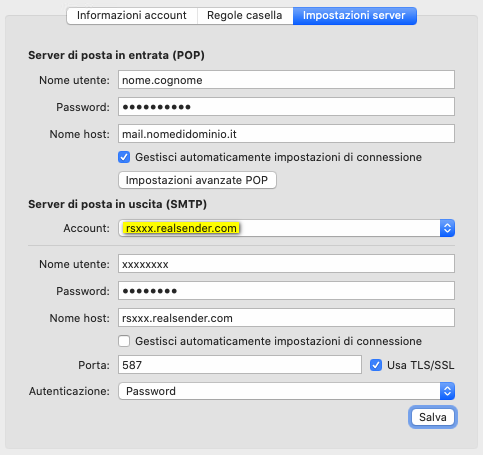

Mail > Preferenze… > Impostazioni server

Server posta in uscita (SMTP) > Modifica elenco del server SMTP…

[+] Crea un account

Descrizione: rsxxx.realsender.com

Nome utente: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

Nome host: rsxxx.realsender.com

[ ] Gestisci automaticamente impostazioni di connessione

Porta: 587 [x] Usa TLS/SSL

Autenticazione: Password

[OK]

Server posta in uscita (SMTP)

Account: rsxxx.realsender.com

[Salva]

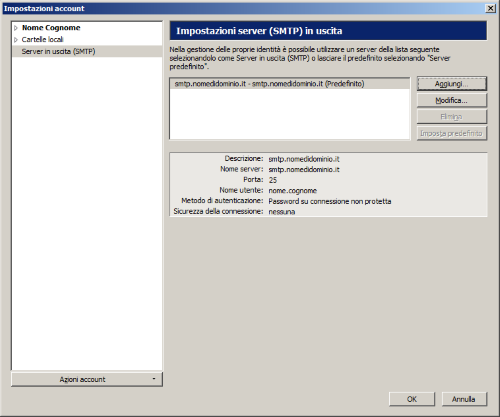

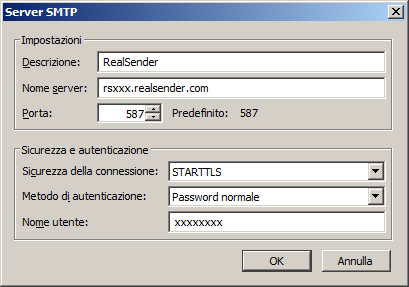

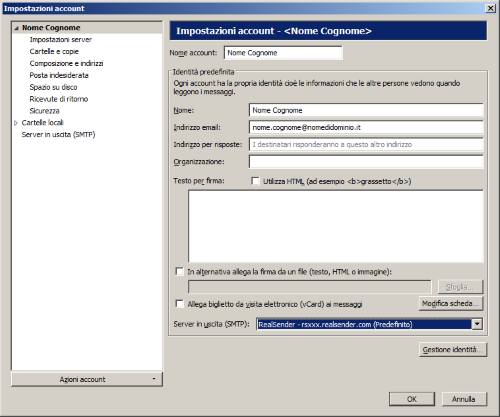

Strumenti > Impostazioni account…

Server in uscita (SMTP) > [Aggiungi…]

Impostazioni

Descrizione: RealSender

Nome server: rsxxx.realsender.com

Porta: 587

Sicurezza ed autenticazione

Sicurezza della connessione: STARTTLS

Metodo di autenticazione: Password normale

Nome utente: (quello che vi abbiamo inviato)

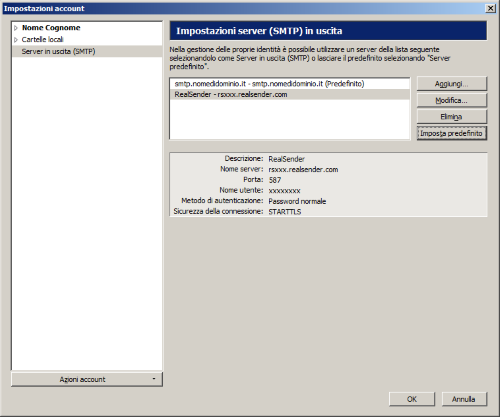

[OK]

RealSender > [Imposta predefinito]

Impostazioni account

(selezionare dal menu a sinistra l’account di posta elettronica)

Server in uscita (SMTP): RealSender

[OK]

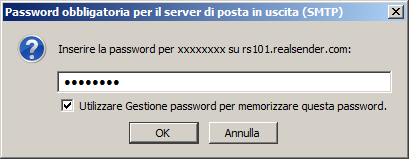

Al primo messaggio inviato, comparirà la finestra:

Password obbligatoria per il server di posta in uscita (SMTP)

Inserire la password per…: (quella che vi abbiamo inviato)

[x] Utilizzare gestione password per memorizzare questa password

[OK]

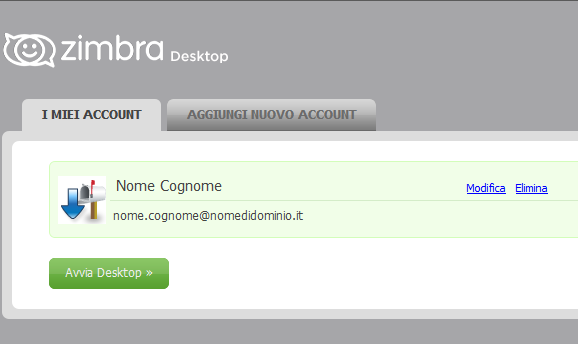

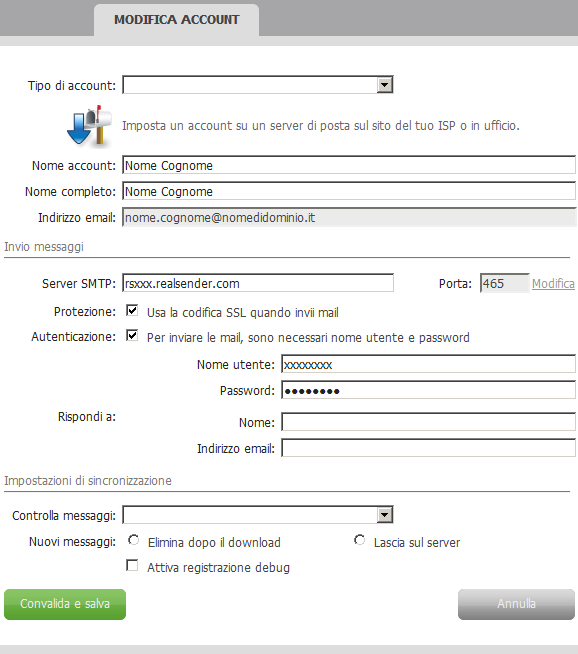

Avvia Desktop > Imposta (in alto a destra)

I MIEI ACCOUNT > [Modifica]

MODIFICA ACCOUNT

Invio messaggi

Server SMTP: rsxxx.realsender.com

Protezione: [x] Usa la codifica SSL quando invii mail

Autenticazione: [x] Per inviare mail, sono necessari nome utente e password

Nome utente: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

[Convalida e salva]

Per iniziare ad utilizzare RealSender:

Firmiamo automaticamente le mail con DKIM, quindi non c’è bisogno di fare altro.

Domande? Contattateci!

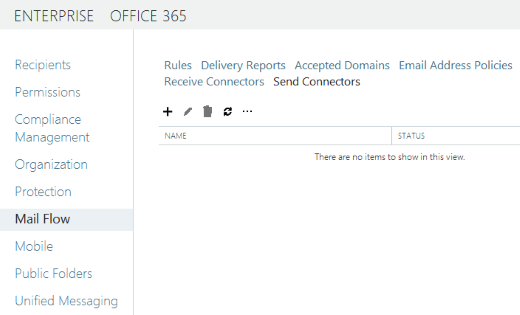

EAC

(Exchange Admin Center)

Mail Flow > Send Connectors

[+] New send connector

new send connector

*Name:

Internet Mail

Type:

[x] Internet (For example, to send internet mail)

[next]

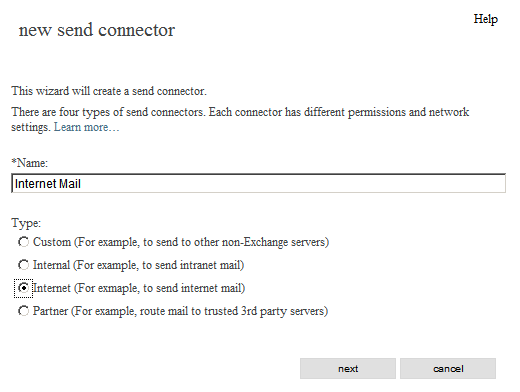

edit smart host

Specify a fully qualified domain name (FQDN), IPv4 address, or IPv6 address:

rsxxx.realsender.com

[save]

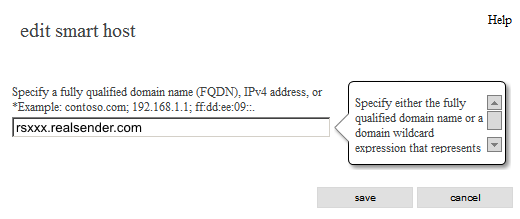

new send connector

*Network settings:

[x] Route mail through smart hosts

(invariato)

[next]

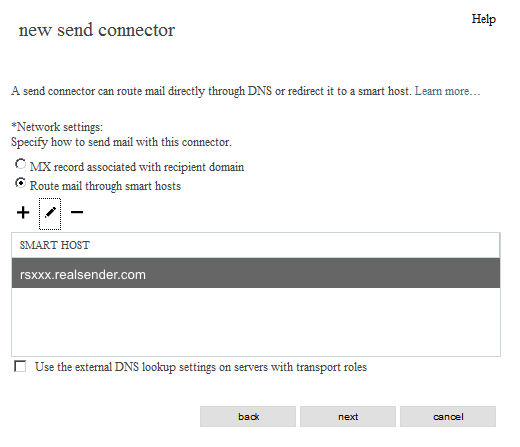

new send connector - authentication

Smart host authentication:

[x] Basic authentication

[x] Offer basic authentication only after starting TLS*User name:

(quello che vi abbiamo inviato)*Password:

(quella che vi abbiamo inviato)

[next]

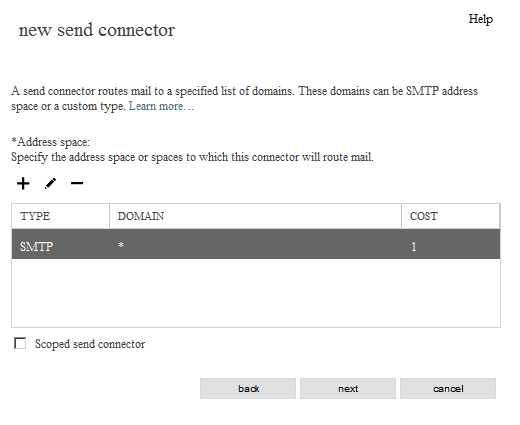

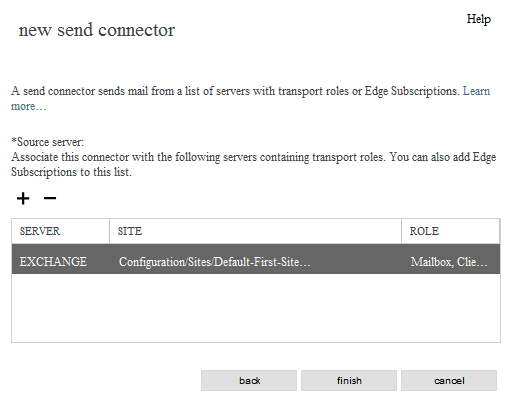

new send connector - routing

*Address space:

TYPE: SMTP

DOMAIN: *

COST: 1

[next]

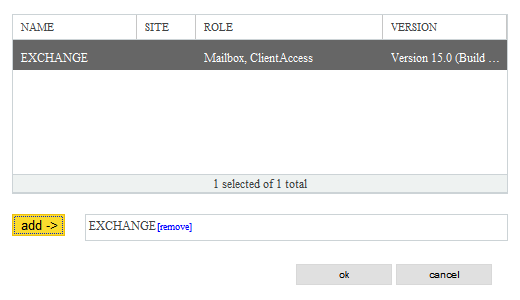

new send connector - which exchange server

[EXCHANGE]

[add ->] EXCHANGE

[ok]

[finish]

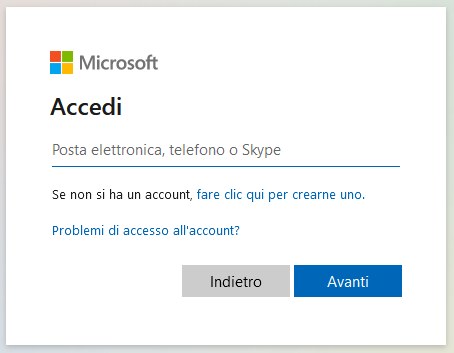

Microsoft Office 365 Admin center

Menu di sinistra > Admin

Microsoft 365 admin center > … Show all

Microsoft 365 admin center > Admin centers > Exchange

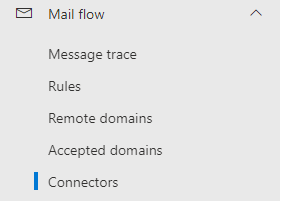

Exchange admin center > Mail flow > Connectors

Connectors > Add a connector

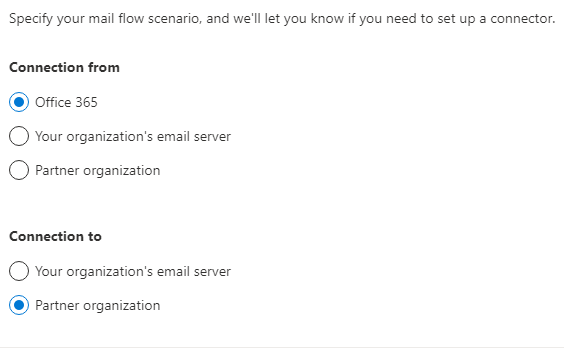

Connection from: [x] Office 365

Connection to: [x] Partner organization[Next]

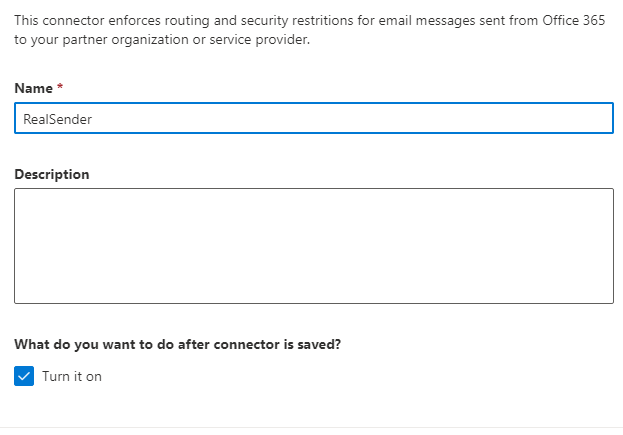

This connector enforces routing and security restritions for email messages sent

from Office 365 to your partner organization or service provider.

Name: RealSender

What do you want to do after connector is saved?

[x] Turn it on[Next]

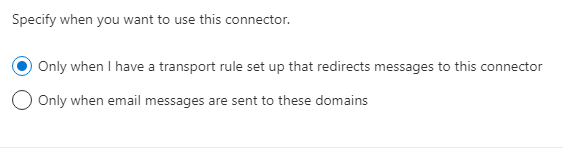

Specify when you want to use this connector.

[x] Only when I have a transport rule set up that redirects messages to this connector[Next]

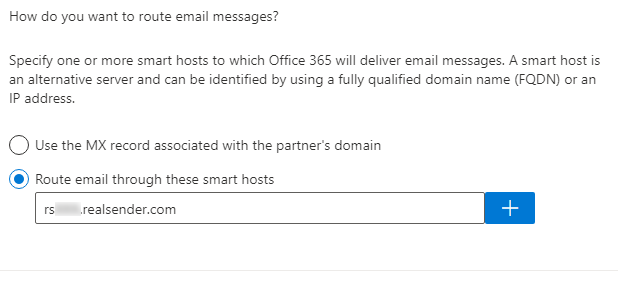

How do you want to route email messages?

Specify one or more smart hosts to which Office 365 will deliver email messages.

A smart host is an alternative server and can be identified by using a fully qualified domain name (FQDN) or an IP address.

[x] Route email through these smart host

rsxxx.realsender.com [+][Next]

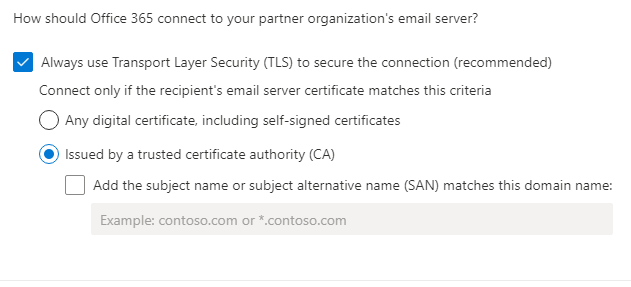

How should Office 365 connect to your partner organization's email server?

[x] Always use Transport Layer Security (TLS) to secure the connection (recommended)

Connect only if the recipient's email server certificate matches this criteria

[x] Issued by a trusted certificate authority (CA)[Next]

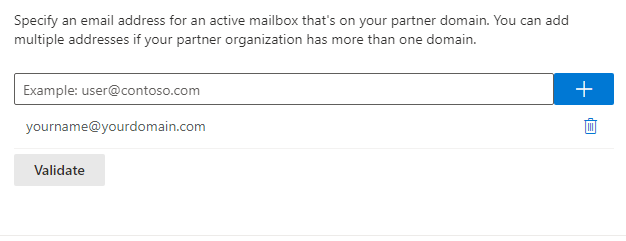

Specify an email address for an active mailbox that's on your partner domain.

You can add multiple addresses if your partner organization has more than one domain.

yourname@yourdomain.com [+]

[Validate]

[Validate]

Validation in progress...

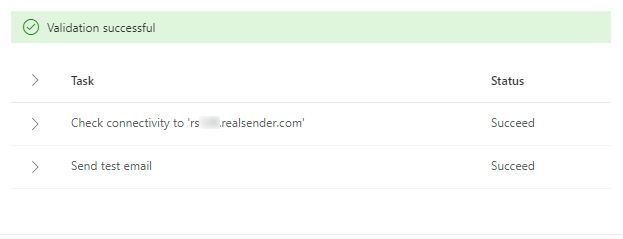

Validation successful

> Task Status

> Check connectivity to 'rsxxx.realsender.com' Succeeded

> Send test email Succeeded[Next]

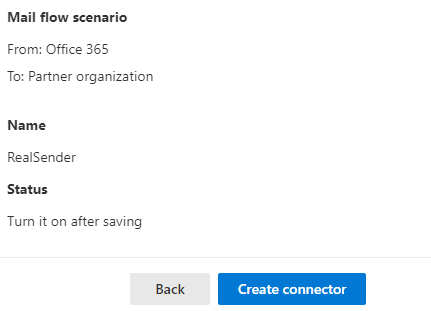

Mail flow scenario

From: Office 365

To: Partner organization

Name

RealSender

Status

Turn it on after saving

Use of connector

Use only when I have a transport rule set up that redirects messages to this connector.

Routing

Route email messages through these smart hosts: rsxxx.realsender.com

Security restrictions

Always use Transport Layer Security (TLS) and connect only if the recipient’s

email server certificate is issued by a trusted certificate authority (CA).[Create connector]

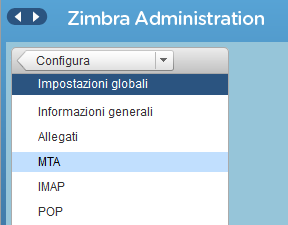

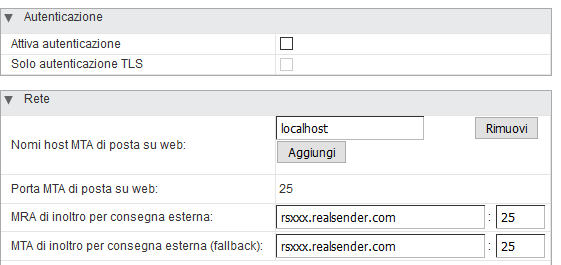

Zimbra Collaboration

(network edition / open source)

> Console di amministrazione

Zimbra Administration

> Configura

> Impostazioni globali

> MTA

Autenticazione

Attiva autenticazione [ ]

Solo autenticazione TLS [ ]

Rete

Nomi host MTA di posta su web: localhost

Porta MTA di posta su web: 25MTA di inoltro per consegna esterna: rsxxx.realsender.com : 25

MTA di inoltro per consegna esterna (fallback): rsxxx.realsender.com : 25

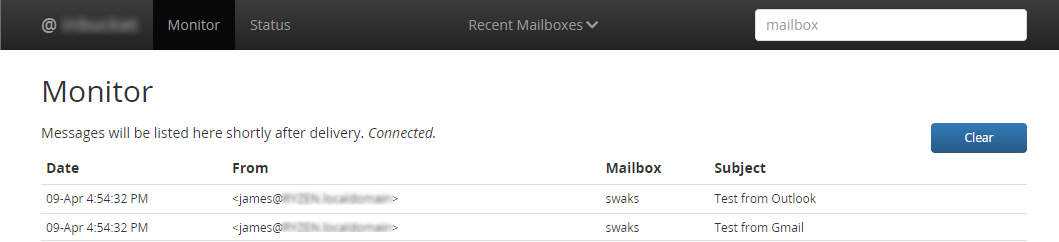

L’app “inxbox” di RealSender è un server email pronto all’uso,

che riceve qualsiasi messaggio inviato al dominio autorizzato.

Diventa subito operativo non appena il record mx punta ad esso.

Viene spesso utilizzato come mailserver di emergenza.

Se il servizio di posta elettronica abituale smette di funzionare,

inxbox accetta immediatamente qualsiasi messaggio inviato.

Senza bisogno di configurazioni particolari,

quale l’indicazione dei singoli indirizzi email degli utenti.

Quando è configurato come archivio storico delle email,

un processo automatico registra i messaggi

suddivisi per destinatario, mese ed anno.

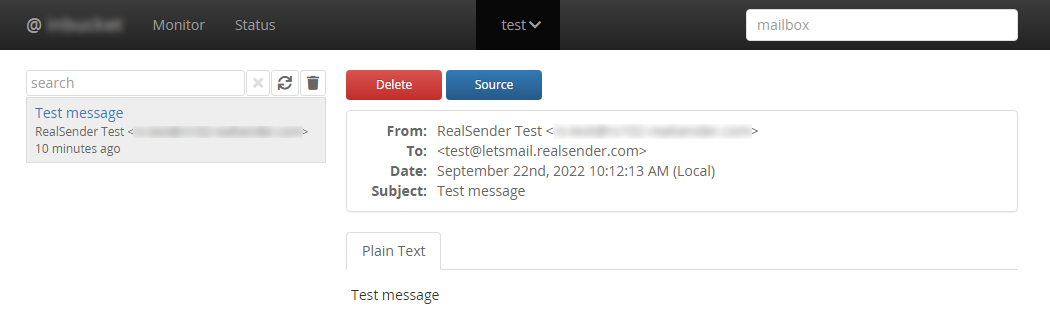

Caratteristiche principali:

registra in modo trasparente tutte le email

un'area web sicura per leggere online i messaggi email di inxbox

una casella email pronta all'uso che riceve qualsiasi messaggio e lo conserva per un tempo limitato

I messaggi email sono il canale principale delle moderne comunicazioni aziendali.

La loro perdita rappresenterebbe un grande danno al patrimonio di conoscenze dell’azienda.

Inoltre la corrispondenza aziendale va generalmente conservata per dieci anni.

!! se la vostra azienda utilizza caselle di posta nominativa

come nome.cognome@nomeazienda.it

prima di attivare questa funzione occorre aver informato i mittentiVi forniamo un dominio di posta elettronica in entrata dedicato,

così l’app “inxbox” di RealSender archivia in modo trasparente

tutte le email, a cui potrete accedere tramite:

una speciale casella di posta pop3

configurata in modo da poter accettare grandi quantità di mail in breve tempo

un’area web sicura

accessibile online tramite una versione personalizzata della nostra interfaccia webmail

Un processo automatico archivia i messaggi suddivisi per destinatario, mese ed anno.

Quando associato a RealSender Secure Email Gateway,

tutte le email inviate vengono duplicate ed archiviate automaticamente.

Caratteristiche dell’interfaccia web:

Una demo funzionante è disponibile nell’area di strumenti (gratuiti) per postmaster:

» inxbox demo email temporanea

app inxbox demo è una casella email pronta all'uso

che riceve qualsiasi messaggio

inviato a qualsiasi dominio il cui mx punta ad esso

e lo conserva in memoria per un'ora

!! tutti i messaggi ricevuti sono visibili a chiunque !!fate attenzione: il nome a dominio associato è diverso dal punto precedente

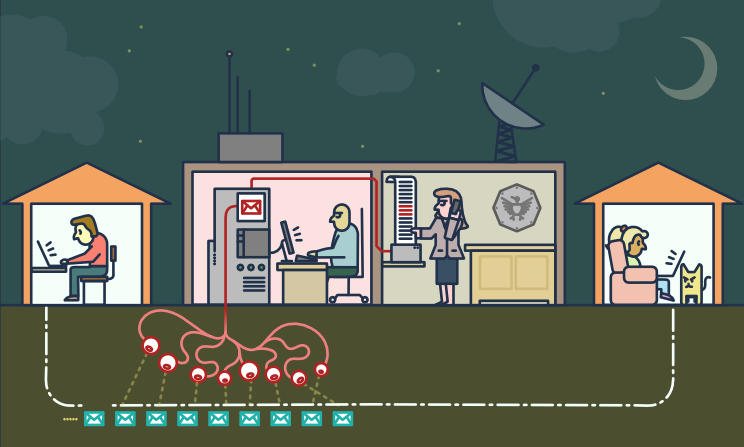

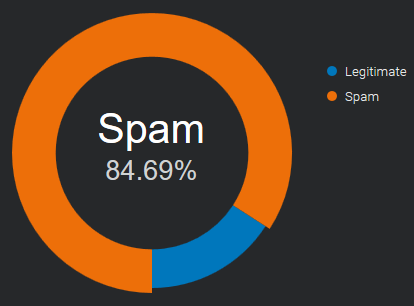

La posta elettronica è il principale canale per gli attacchi informatici.

La falsificazione dell’indirizzo del mittente, chiamata anche “spoofing”,

può essere rilevata dalle informazioni di autenticazione delle email.

L’app “spamstop” di RealSender mostra i risultati delle verifiche di autenticità

direttamente nell’oggetto dei messaggi ricevuti.

È un’efficiente soluzione anti-spam, se associata ad un filtro

che divide i messaggi in base ai mittenti che NON sono nella vostra rubrica.

È attivabile per tutto il dominio o anche solo qualche indirizzo email.

Caratteristiche principali:

controllo del mittente dell'email basato su spf

controllo del mittente e del sigillo dell'email basato su dkim

almeno uno dei domini deve essere allineato con il dominio From del mittente

due SPAM tag aggiunti all'oggetto per evidenziare le frodi

per ricevere nella posta in arrivo solo i mittenti che avete precedentemente autorizzato

per ricevere messaggi email solo dai mittenti che avete precedentemente autorizzato

per proteggere le caselle email da mittenti indesiderati ed allegati pericolosi

Vogliamo essere sicuri che l’indirizzo email non sia stato falsificato/spoofed*.

* = far sembrare che il messaggio provenga da un mittente diverso da quello effettivo

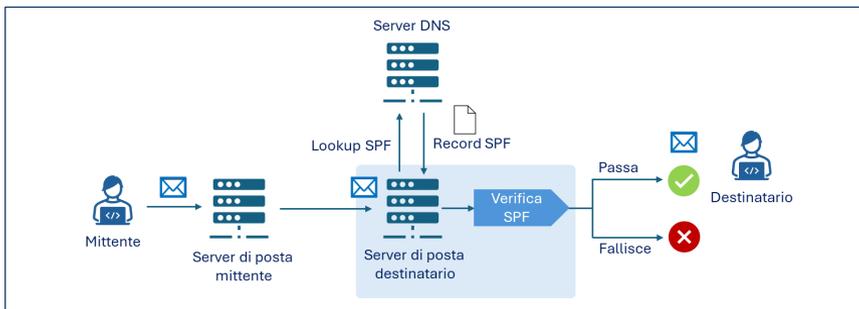

L’autenticazione SPF ci aiuta ad identificare se il messaggio è stato spedito attraverso un server autorizzato.

Il dominio del mittente (envelope sender) contiene queste informazioni, che sono al sicuro, all’esterno della mail.

Solo se il messaggio NON è stato autenticato correttamente,

il simbolo !! (attenzione) viene aggiunto all’oggetto,

una delle seguenti note esplicative è inserita nella testata messaggio, riga “X-RealSender”:

:: spf-none :: se il dominio del mittente non contiene informazioni per autenticare la mail

:: spf-softfail :: se il server smtp non è elencato tra quelli autorizzati ma ciò va considerato come un "softfail"

:: spf-fail :: se il server smtp non è elencato tra quelli autorizzati e la mail deve essere rifiutata o scartataA volte le informazioni registrate a livello di dominio non risultano corrette/comprensibili:

:: spf-permerror :: se si è verificato un errore permanente (ad esempio record SPF formattato in modo errato)Il controllo SPF viene effettuato rispetto all’indirizzo email “envelope sender”.

In questo caso chi riceve il messaggio potrebbe vedere un altro indirizzo “Da:” (from) e viene riportato questo avviso:

:: spf-diff :: se gli indirizzi "envelope sender" e "from" sono diversi

DKIM (DomainKeys Identified Mail) consente ai mittenti di dimostrare che l’email è stata effettivamente inviata da loro e che non è stata modificata dopo l’invio.

Ciò si ottiene apponendo una firma digitale (sigillo), collegata ad un nome di dominio, a ciascun messaggio email spedito.

Solo se il messaggio NON è stato firmato correttamente,

il simbolo !! (attenzione) viene aggiunto all’oggetto,

una delle seguenti note esplicative è inserita nella testata messaggio, riga “X-RealSender”:

:: dkim-none :: non sono state trovate intestazioni DKIM-Signature (valide o non valide)

:: dkim-fail :: è stata trovata un'intestazione DKIM-Signature valida, ma la firma non contiene un valore corretto per il messaggioA volte non è possibile eseguire il controllo:

:: dkim-invalid :: c'è un problema nella firma stessa o nel record della chiave pubblica. La firma non può essere verificata

:: dkim-temperror :: è stato rilevato un errore che è probabilmente di natura transitoria, come l'incapacità temporanea di recuperare la chiave pubblicaQuando il messaggio è stato firmato utilizzando un dominio diverso, viene aggiunto un avviso “diff”.

Questo avviso NON verrà visualizzato se il mittente supera il controllo SPF:

:: dkim-diff :: il messaggio NON è stato firmato dal dominio del mittente

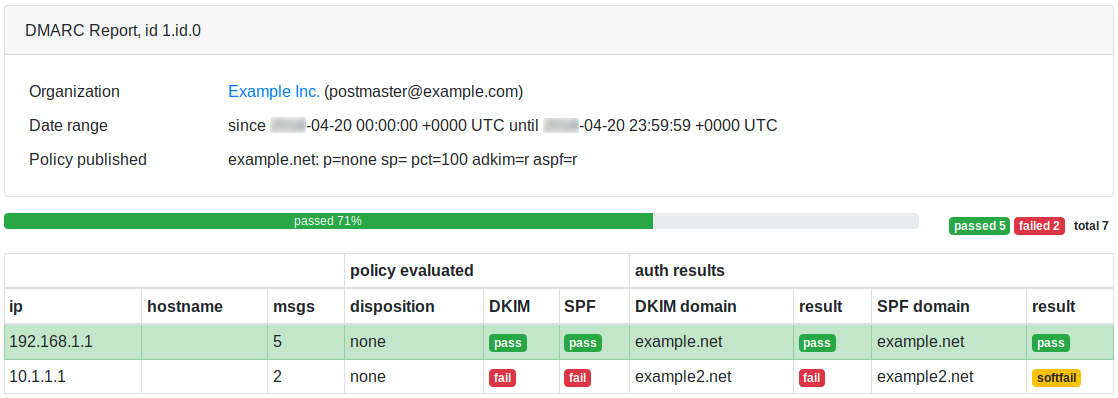

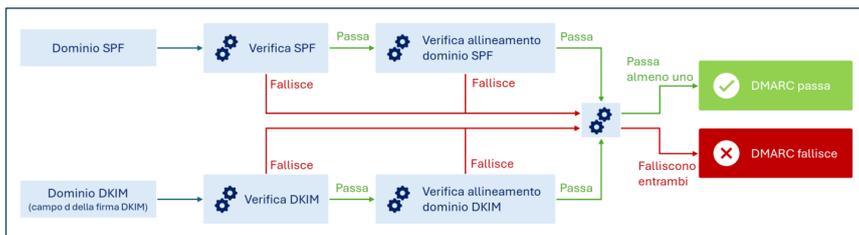

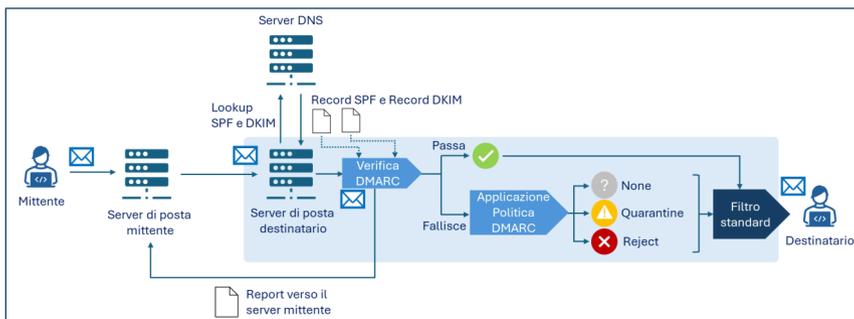

DMARC significa: autenticazione, reportistica e conformità dei messaggi basata sul dominio.

È uno standard di autenticazione delle email, sviluppato per combattere la posta elettronica falsificata.

Nel capitolo “3.1. Identifier Alignment” dice:

DMARC autentica l'utilizzo del dominio RFC5322.From richiedendo

che corrisponda (è allineato con) un identificatore autenticato.

-- https://tools.ietf.org/html/rfc7489#section-3.1Che significa semplicemente:

quando un mittente autentica la propria email utilizzando SPF e/o DKIM,

almeno uno dei domini deve essere allineato con il dominio From del mittenteQuesto approccio è ampiamente accettato e generalmente considerato

una buona pratica per identificare domini mittente attendibili.

Per l’autenticazione SPF

il dominio di base (root) dell’indirizzo Mail From deve corrispondere al dominio di base (root) dell’indirizzo From del mittente.

L’allineamento “relaxed” consente di utilizzare qualsiasi sottodominio e di soddisfare comunque i requisiti di allineamento del dominio.

Per l’autenticazione DKIM

il dominio di base (root) utilizzato per la firma dkim deve corrispondere al dominio From del mittente.

L’allineamento “relaxed” consente di utilizzare qualsiasi sottodominio e di soddisfare comunque i requisiti di allineamento del dominio.

entrambe le regole sono rispettate

il dominio del mittente è completamente attendibile,

il messaggio arriva a destinazione invariato

viene soddisfatta solo una delle due regole

il simbolo ~ (tilde) viene aggiunto all’oggetto,

una delle seguenti note esplicative è inserita nella testata messaggio

~ ... oggetto ...

X-RealSender: ~ | spf=pass (domain NOT aligned) | dkim=pass | ~~ ... oggetto ...

X-RealSender: ~ | spf=pass | dkim=pass (domain NOT aligned) | ~

DMARC viene usato da sempre più aziende per proteggere i loro mittenti dallo spoofing.

Il suo utilizzo richiede la corretta autenticazione con SPF o DKIM e l’allineamento dei domini From / Mail-From.

Per maggiori informazioni:

<dmarc> agisce sulle email fasulle

I messaggi provenienti da mittenti con il record _dmarc,

se NON sono autenticati, vengono segnalati con due tag [ SPAM ] nell’oggetto:

[ SPAM ] ... message subject ... [ SPAM ]I messaggi senza il record _dmarc, che falliscono sia l’autenticazione SPF che DKIM,

vengono segnalati con un tag [suspicious] nell’oggetto:

[suspicious] ... message subject ...

L’app “spamstop” diventa un’efficiente soluzione anti-spam

se associata ad un filtro che scarta i messaggi ricevuti

in base ai mittenti che NON sono nella vostra rubrica.

La maggior parte dei moderni client email offre questa possibilità.

Ecco alcuni esempi di configurazione:

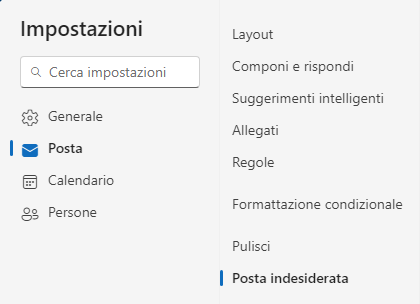

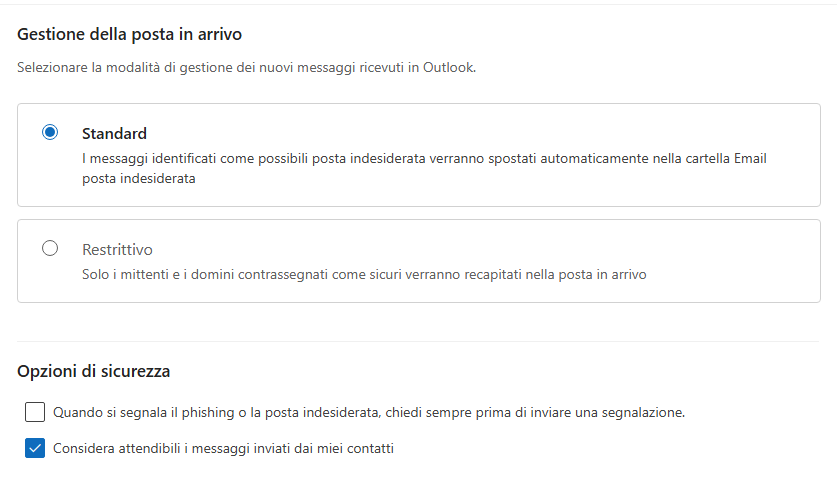

nelle impostazioni di Outlook abilitare: considera attendibili i messaggi inviati dai miei contatti

in Thunderbird creare un filtro con condizioni 'Mittente non è nella Rubrica'

Qui sotto riportiamo la schermata delle “Impostazioni” di Outlook.

In “Posta indesiderata” spuntare “Considera attendibili i messaggi inviati dai miei contatti”.

Premere [Salva] per registrare le modifiche.

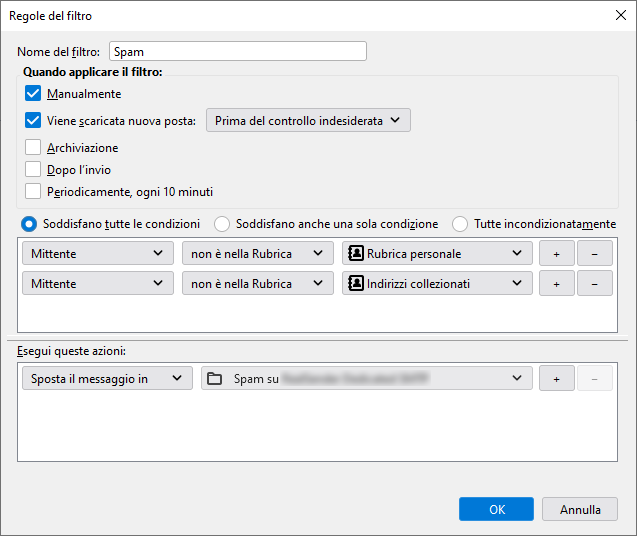

Qui sotto riportiamo la schermata dello strumento “Filtri messaggi” in Thunderbird.

Aggiungere le condizioni con l’opzione “Soddisfano TUTTE le condizioni”:

Esegui queste azioni:

Sposta il messaggio in: Spam.

Non tutti i client di posta elettronica forniscono sistemi sofisticati per filtrare le email.

In questi casi è possibile agire a monte.

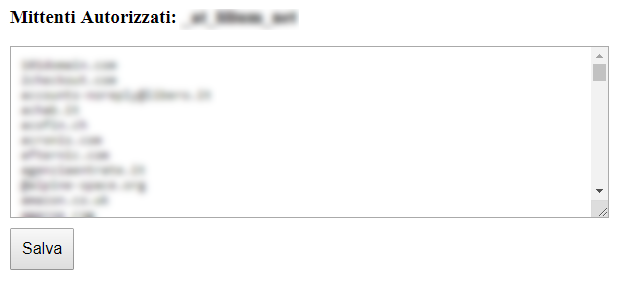

La funzione “Mittenti autorizzati” consente di ricevere messaggi

solo dai mittenti che avete precedentemente autorizzato

(potete indicare anche l’intero dominio, es. @nomedidominio.it):

Tutti i messaggi corretti arriveranno come al solito nella vostra casella email.

Tutti i messaggi di spam andranno in una diversa casella di posta

oppure nella cartella “Posta indesiderata” dell’utente di Microsoft 365 Exchange.

Nessuna email andrà persa.

Potreste leggere la casella dei messaggi scartati una o più volte al giorno.

Risparmierete così tanto tempo prezioso.

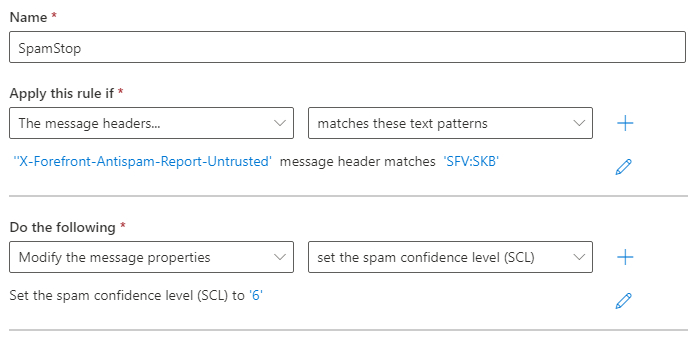

Questa configurazione consente di spostare correttamente la posta

proveniente dai mittenti NON autorizzati alla cartella Posta indesiderata dell’utente.

I messaggi filtrati dall’app SpamStop arriveranno con le intestazioni

ed il seguente valore di protezione dalla posta indesiderata:

X-Forefront-Antispam-Report: SFV:SKB(messaggio contrassegnato come posta indesiderata dal filtro della posta indesiderata

a causa dell’indirizzo di posta elettronica o del dominio di posta elettronica del mittente

NON presente nell’elenco dei mittenti autorizzati)

Occorre attivare la seguente Azione: impostare il livello di attendibilità della posta indesiderata

detto anche “spam confidence level” (SCL) di questi messaggi su 6 (posta indesiderata)

Il valore predefinito del parametro SCLJunkThreshold è 4, ovvero un SCL pari o superiore a 5

deve recapitare il messaggio alla cartella Posta indesiderata dell’utente.

Nell’interfaccia di amministrazione di Exchange passare a “Mail flow” (Regole flusso).

Nella pagina “Rules” (Regole) selezionare “Add a rule” (Aggiungi)

> “Create a new rule” (crea una nuova regola) nel menu a tendina.

Nella pagina “New transport rule” (Nuova regola),

configurare le seguenti impostazioni:

Name (Nome): SpamStop

Apply this rule if (Applicare questa regola se): ‘X-Forefront-Antispam-Report-Untrusted’

message header matches (un’intestazione del messaggio contiene): ‘SFV:SKB’

Do the following (Eseguire le operazioni seguenti):

Modify the message properties (Modifica le proprietà del messaggio)

Set the spam confidence level “SCL” to: ‘6’

(Impostare il livello di attendibilità della posta indesiderata) a: ‘6’

Salvare ed attivare la regola.

Aggiungono un ulteriore livello di sicurezza alle vostre email.

Proteggono le caselle di posta elettronica

da mittenti fasulli ed allegati pericolosi.

Opzioni di sicurezza che vengono attivate a richiesta:

per ricevere email solo da mittenti che hanno superato i controlli di autenticazione

per rimuovere tutti gli allegati potenzialmente dannosi dalle email

È utile quando si desidera ricevere messaggi solo da mittenti verificati.

Tutte le mail che non superano i controlli, vengono eliminate o rimbalzate.

Occorre essere certi che l’indirizzo email del mittente non sia stato falsificato.

Questo controllo si esegue mettendo insieme l’autenticazione SPF e DKIM.

SPF convalida l’indirizzo del mittente e la sua relazione con il server che ha inviato il messaggio.

DKIM garantisce che i messaggi email (compresi gli allegati) non vengano modificati

dopo che sono stati “firmati” in fase di spedizione.

In teoria è tutto qui, in pratica sia SPF che DKIM possono fare riferimento

ad un dominio diverso rispetto all’indirizzo email del mittente.

Noi controlliamo che l’autenticazione SPF e la firma DKIM siano associate al dominio del mittente.

Così nessun altro può autenticare la mail. Questo ne garantisce la provenienza.

L’opzione “elimina gli allegati pericolosi” rimuove tutti gli allegati potenzialmente dannosi

tranne alcune estensioni sicure come pdf, txt, gif, jpg e png.

Il destinatario riceve il messaggio senza l’allegato.

Un avviso viene inserito all’inizio del contenuto, come questo:

ATTENZIONE: Questa email ha violato la politica di sicurezza della vostra azienda

ed e' stata modificata. Per ulteriori informazioni, contattate l'Amministratore IT.

L'allegato "esempio.zip" e' stato rimosso perche' potrebbe essere pericoloso.

Se vi occorre questo documento, contattate il mittente.Su Internet è pubblicato un caso di studio interessante, che termina con questa frase:

“Per noi, il filtro degli allegati ha avuto molto successo”

– web.mit.edu/net-security/Camp/2004/presentations/reillyb-mit2004.ppt (presentazione PowerPoint - in inglese)

Argomenti in questo gruppo:

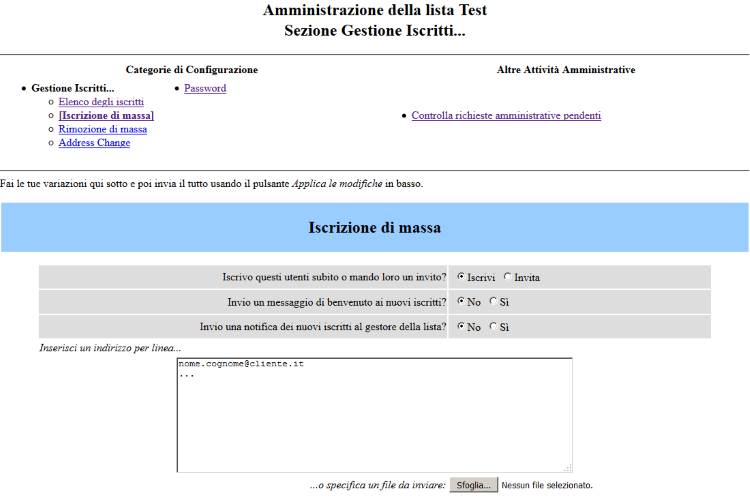

esempi di configurazione per i software di invio newsletter: GroupMail - Inxmail Professional - Joomla AcyMailing - MaxBulk Mailer - phplist - SendBlaster - WordPress MailPoet 3 - WordPress MailPoet 2 - WordPress Mailster

configurazione automatica della cancellazione con un click per i messaggi email

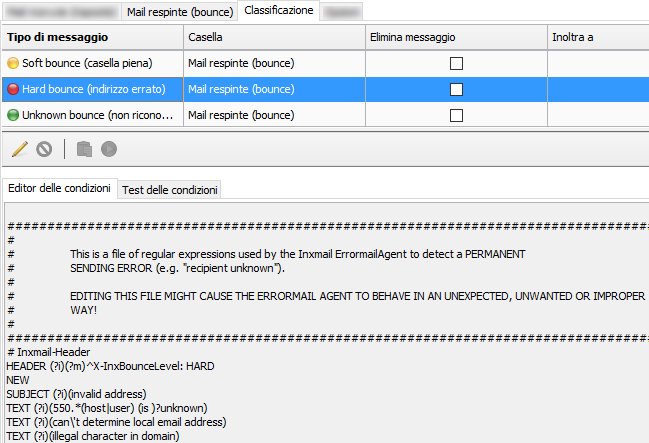

per analizzare i messaggi rimbalzati, estrarre gli hard bounce ed i soft bounce

per fare invii massivi direttamente dal vostro client email

Per iniziare ad utilizzare RealSender:

Firmiamo automaticamente le mail con DKIM, quindi non c’è bisogno di fare altro.

Domande? Contattateci!

GroupMail > Tools

Manage Accounts > New

Account Properties

Name / User Infomation:

compilare il modulo con i dati della vostra azienda

Delivery Options

Delivery Options: Standard

SMTP Server: rsxxx-realsender.com

[x] Requires Authentication

[setup]

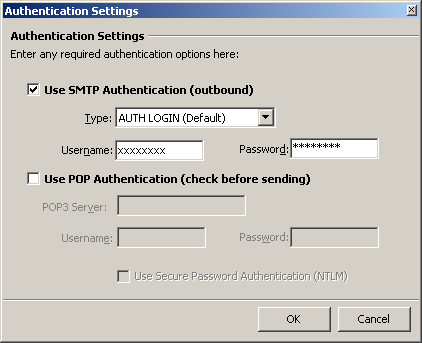

Authentication Settings

[x] Use SMTP Authentication (outbound)

Type: AUTH LOGIN (Default)

Username: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

[OK]

Advanced Email Settings

SMTP Port: 25

[x] Server requires an SSL connection

Use: STARTTLS (default)

[OK]

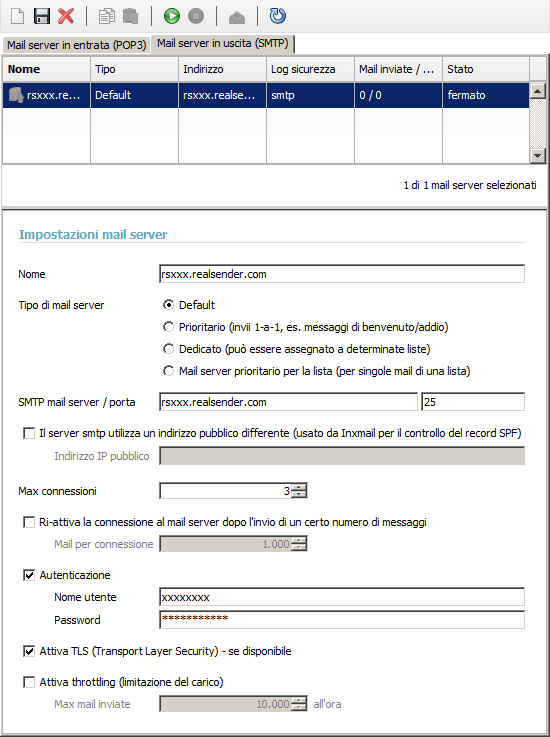

Impostazioni generali > Amministrazione

> Mail Server > Mail server in uscita (SMTP)

Impostazioni mail server

Nome: rsxxx.realsender.com

SMTP mail server: rsxxx.realsender.com - Porta: 25

Max. connessioni: 3

[x] Autenticazione

Nome utente: (quello che vi abbiamo inviato) Password: (quella che vi abbiamo inviato)[x] Attiva TLS (Transport Layer Security) - se disponibile

[Salva]

[Attiva il mail server selezionato]

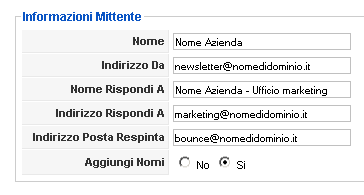

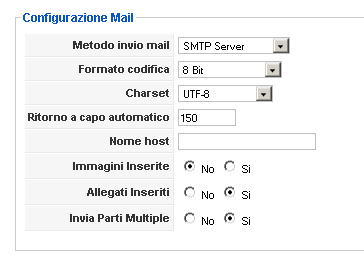

Joomla > Componenti

AcyMailing > Configurazione

Informazioni Mittente

compilare il modulo con i dati della vostra azienda

Configurazione Mail

Metodo invio mail: SMTP Server

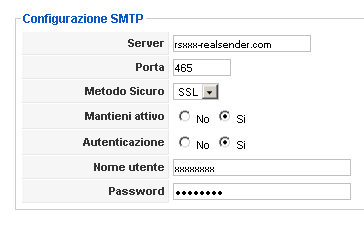

Configurazione SMTP

Server: rsxxx.realsender.com

Porta: 465

Metodo Sicuro: SSLMantieni attivo: [x] Si

Autenticazione: [x] SiNome utente: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

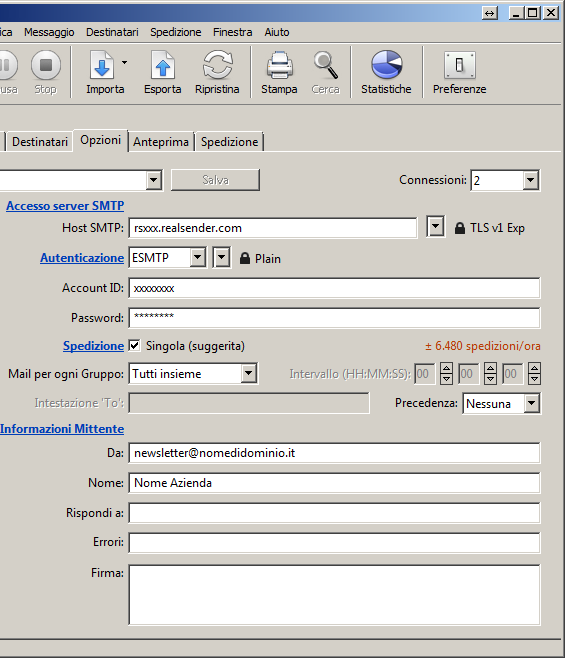

[Opzioni]

Opzioni

Connessioni: 2

Accesso server SMTP

Host SMTP: rsxxx.realsender.com - TLS v1 EXP

Autenticazione: ESMTP - Plain

Account ID: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

Spedizione: [x] Singola (suggerita)

Mail per ogni Gruppo: Tutti insieme

Informazioni mittente

Da: (l’indirizzo email del mittente)

Nome: (la descrizione del mittente)

[Registra il nuovo Account col nome…]

Nome: rsxxx

[Crea]

Configurazione verificata con:

phplist, versione 3

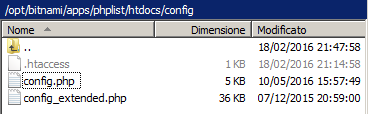

Attenzione: fare una copia di backup prima di eseguire

qualsiasi modifica sui file di configurazione di phplist

Compilare phplist/htdocs/config/config.php

con le informazioni corrette:

[…]

define(‘PHPMAILERHOST’, ‘rsxxx.realsender.com’);

[…]

define(‘PHPMAILER’,1);

define(‘PHPMAILER_SECURE’,‘TLS’);

$phpmailer_smtpuser = 'quello che vi abbiamo inviato';

$phpmailer_smtppassword = ‘quella che vi abbiamo inviato’;

$phpmailer_smtpport = 587;

$pageroot = ‘/’;

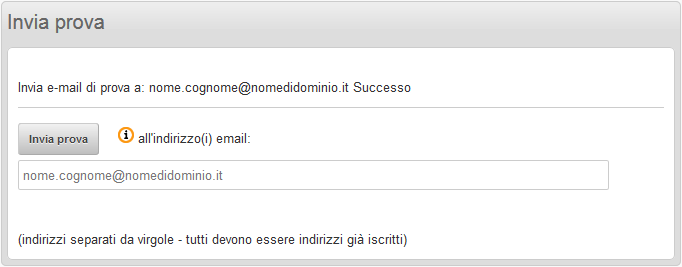

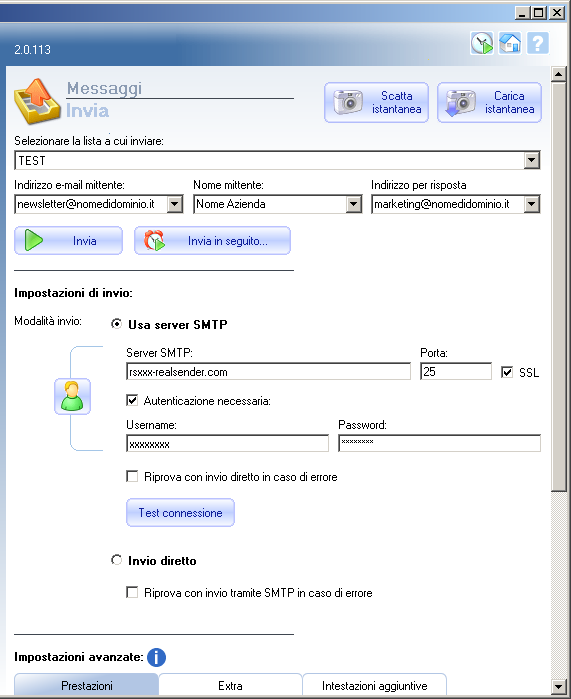

Messaggi > Invia

Impostazioni di invio:

Modalità di invio: [x] Usa server SMTP

Server SMTP: rsxxx.realsender.com

Porta: 25 - [x] SSL[x] Authenticazione necessaria

Username: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

[Scatta istantanea]

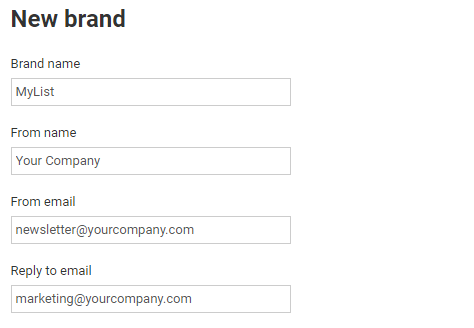

Sendy

Select a brand > [Add a new brand]

New brand

Brand name

From name

From email

Reply to email

(compilare il modulo con il nome della lista ed i dati della vostra azienda)

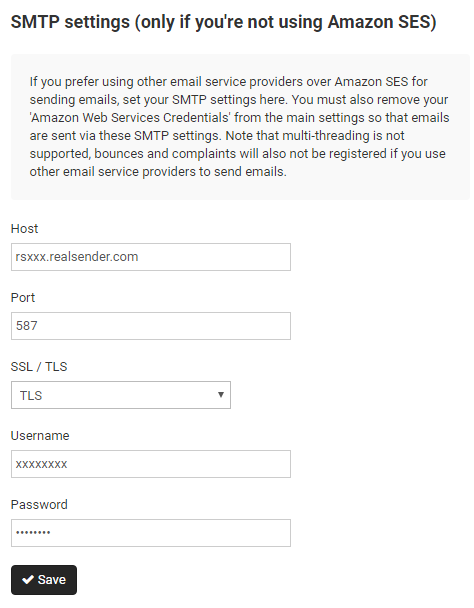

SMTP settings

Host: rsxxx.realsender.com

Port: 587

SSL / TLS: TLS

Username: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

[Save]

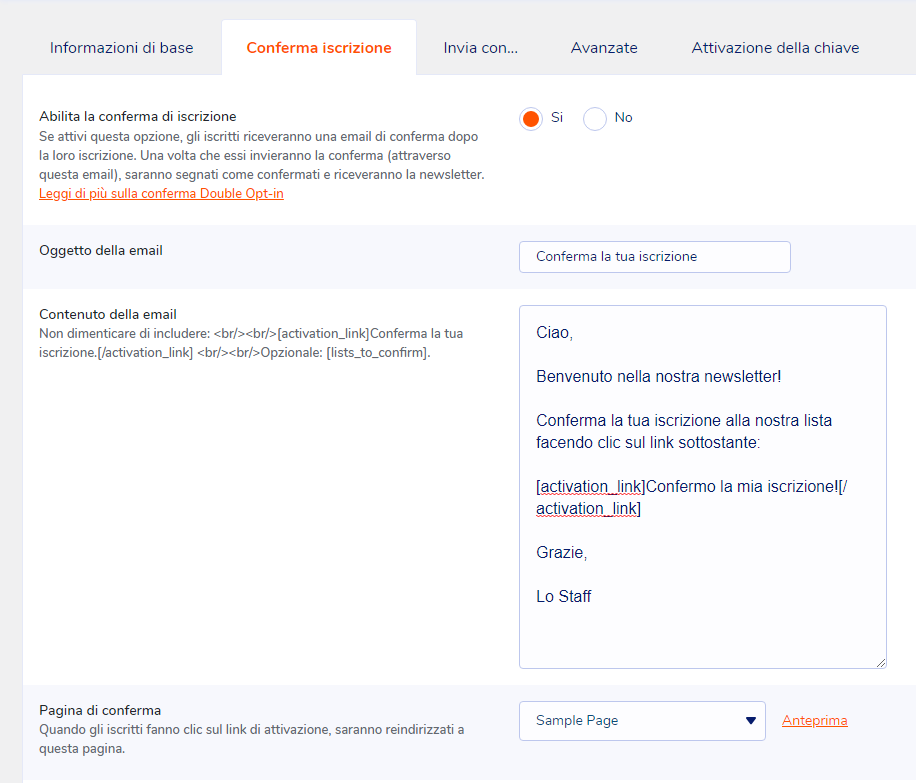

WordPress

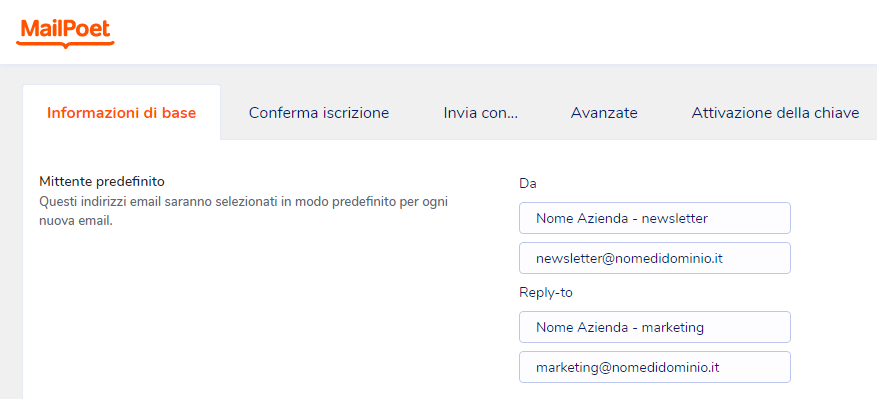

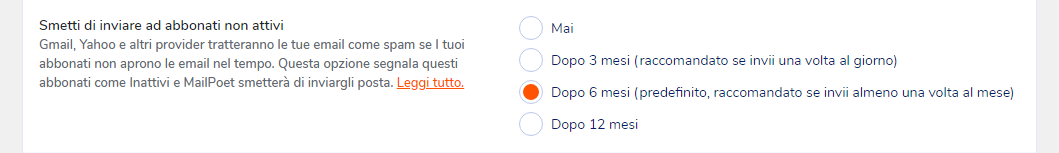

MailPoet > Impostazioni

Informazioni di base > Mittente predefinito

(compilare il modulo con i dati della vostra azienda)

Da:

Nome Azienda - newsletter (descrizione)

newsletter@nomedidominio.it (indirizzo email)Reply-to

Nome Azienda - marketing (descrizione)

marketing@nomedidominio.it (indirizzo email)

[Salva impostazioni]

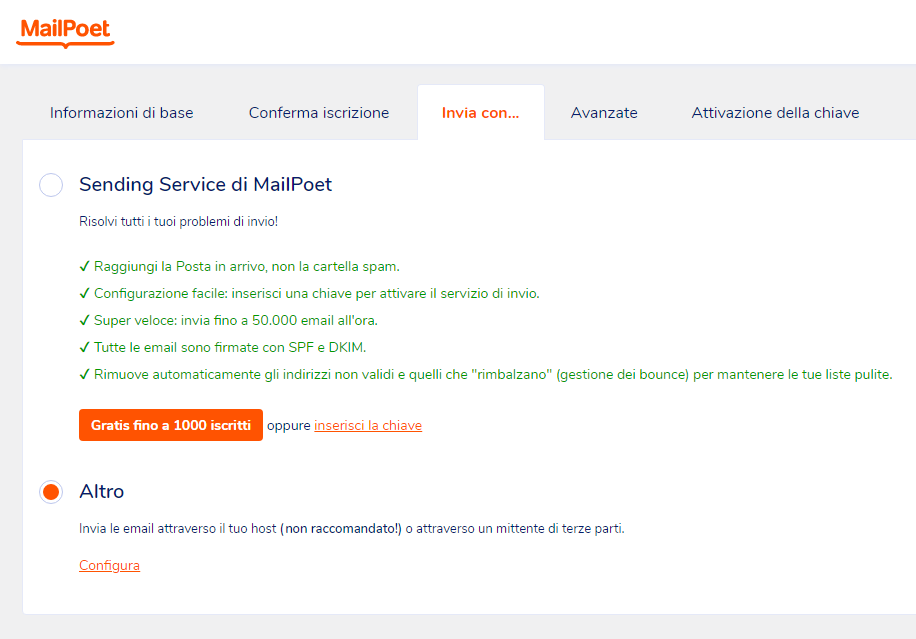

Invia con…

[x] Altro

Invia le email attraverso il tuo host (non raccomandato!)

o attraverso un mittente di terze parti.[Configura]

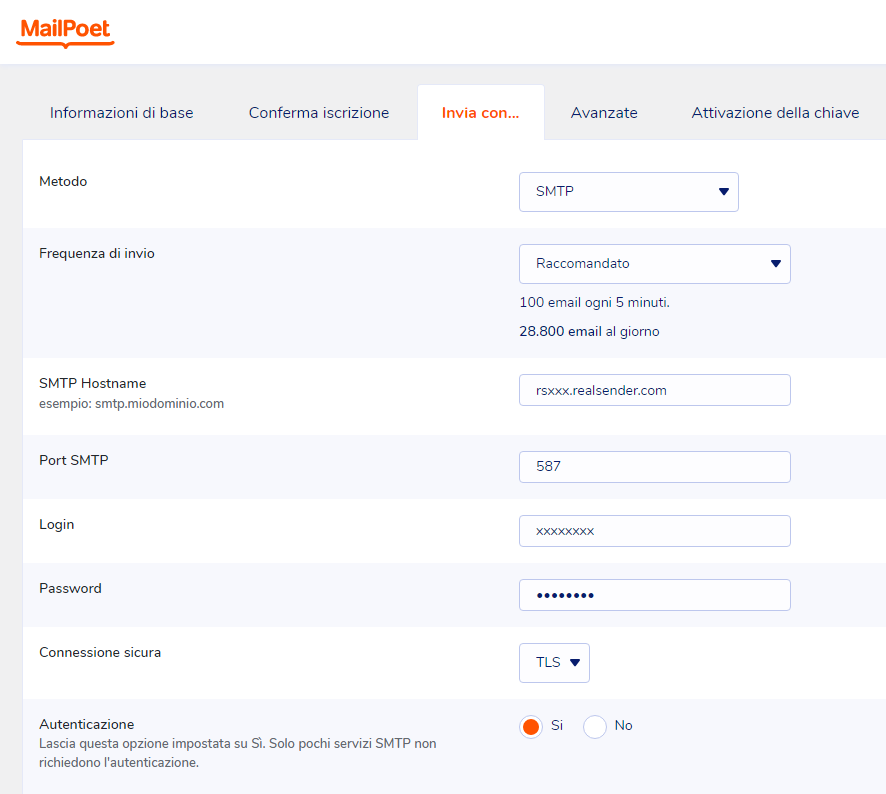

Invia con…

Metodo: SMTP

Frequenza di invio: Raccomandato

(100 email ogni 5 minuti. 28.800 email al giorno)SMTP Hostname: rsxxx.realsender.com

Porta SMTP: 587

Login: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

Connessione sicura: TLS

Autenticazione: [x] Si

[Salva impostazioni]

Per le funzionalità ed il supporto Premium, nella pagina dei prezzi di Mailpoet

scegliere l’opzione “I just want the Premium with no sending”.

In questo modo potrete continuare ad utilizzare RealSender,

abbinandolo ad un indirizzo email dedicato per la ricezione dei bounce (messaggi respinti).

Dovrà essere installato anche il plug-in “Bounce Handler Mailpoet”.

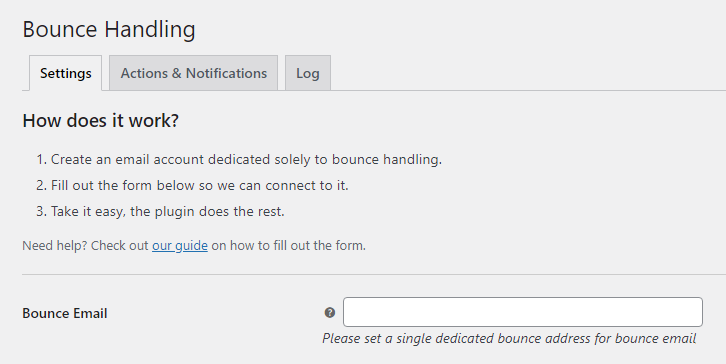

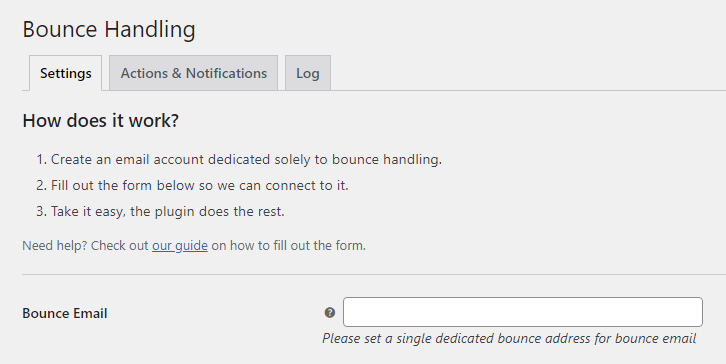

Bounce Handling

Bounce Email:

Please set a single dedicated bounce address for bounce email

(Impostare un indirizzo dedicato per le mail respinte)

WordPress

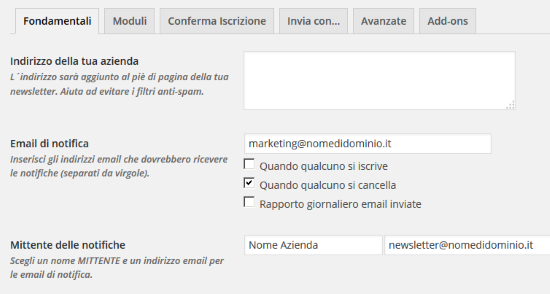

MailPoet > Impostazioni

Fondamentali

Email di notifica:

compilare con l’indirizzo email appropriatoMittente delle notifiche:

compilare con il nome e l’indirizzo email

da utilizzare come mittente delle newsletter

[Salva impostazioni]

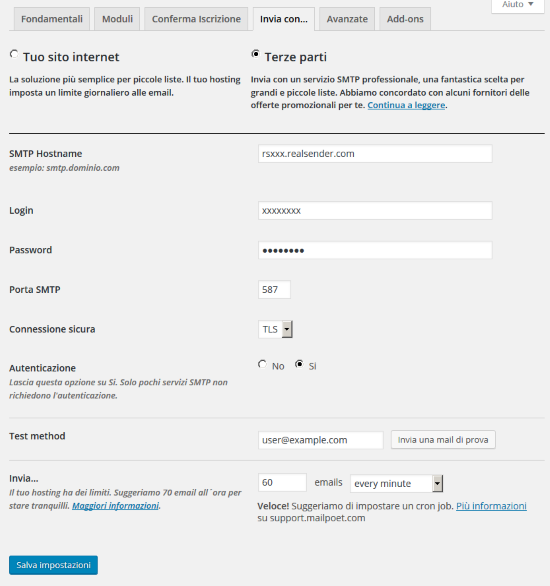

Invia con…

[x] Terze parti

SMTP Hostname: rsxxx.realsender.com

Login: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

Porta SMTP: 587

Connessione sicura: TLS

Autenticazione: [x] Si

Invia… 60 emails every minute

[Salva impostazioni]

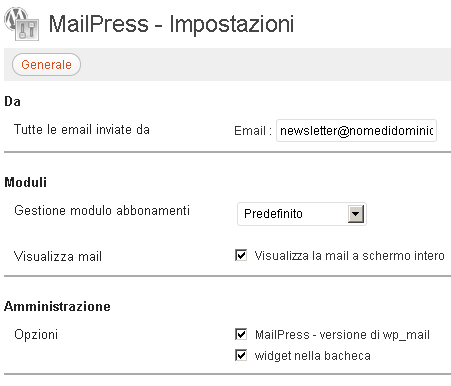

WordPress > Plugins

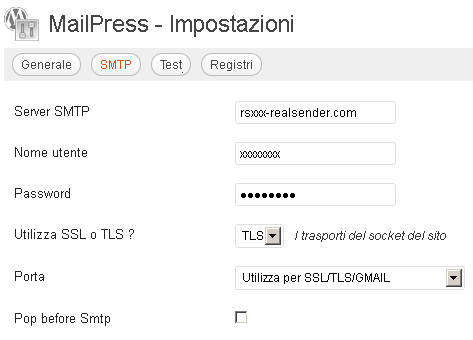

MailPress > Impostazioni

Generale

Da - Tutte le email inviate da:

inserire l’indirizzo email del mittente ed il nome

se è la prima volta che si configura MailPress

occorre premere il tasto [Salva le modifiche]

per vedere le ulteriori opzioni (SMTP, Test, Registri)

SMTP

Server SMTP: rsxxx-realsender.com

Nome utente: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)Utilizza SSL o TLS ? TLS

Porta: Utilizza per SSL/TLS/GMAIL

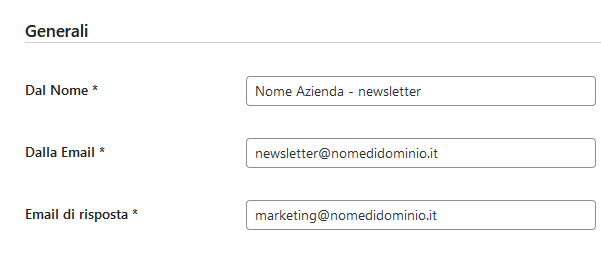

WordPress

Impostazioni > Newsletter

Generali

Dal Nome:

Dalla Email:

Email di risposta:

(compilare il modulo con i dati della vostra azienda)

[Salva i Cambiamenti]

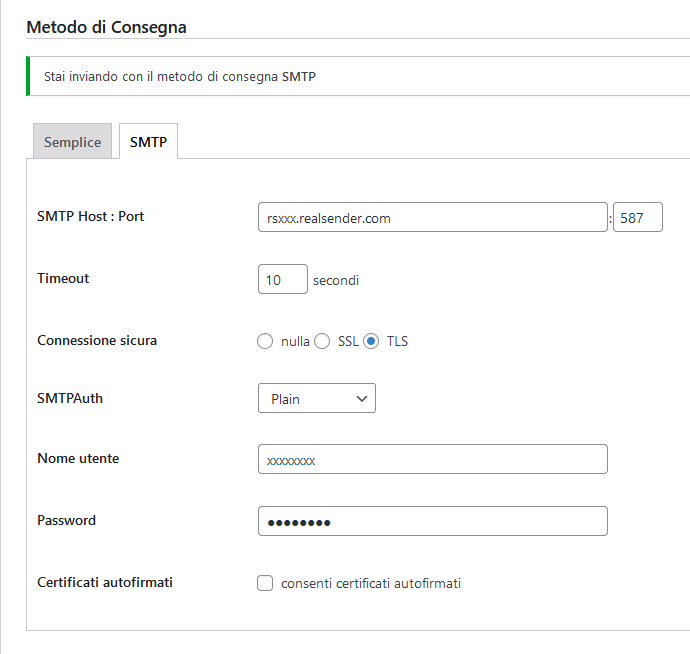

Metodo di Consegna

[SMTP]

SMTP Host : Port rsxxx.realsender.com : 587

Timeout: 10 secondi

Connessione sicura: [x] TLS

SMTPAuth: Plain

Nome utente: (quello che vi abbiamo inviato)

Password: (quella che vi abbiamo inviato)

[Salva i Cambiamenti]

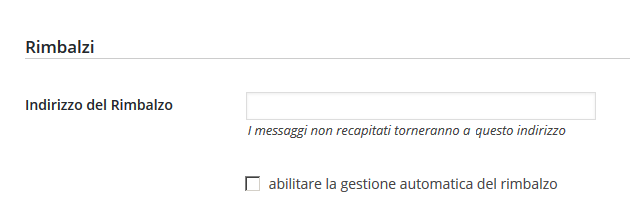

Rimbalzi

Indirizzo del rimbalzo:

I messaggi non recapitati torneranno a questo indirizzo

Offrite sempre ai destinatari un modo semplice per annullare l'iscrizione.

Consentire alle persone di annullare l'iscrizione ai vostri messaggi

può migliorare i tassi di apertura, i tassi di click e l'efficienza di invio.

Importante: se inviate più di 5.000 messaggi email al giorno,

le vostre comunicazioni di marketing e le mail agli abbonati

devono supportare la cancellazione con un click (one-click unsubscribe).

-- Gmail, Email sender guidelines, 2024Ulteriori informazioni su List-Unsubscribe: headers in RFC 2369 e RFC 8058.

Dopo aver constatato che la maggior parte dei nostri clienti NON utilizzava le intestazioni List-Unsubscribe: nei messaggi inviati, abbiamo deciso di aggiungerle automaticamente in ogni messaggio, solo se tali intestazioni non sono già presenti.

Le richieste di cancellazione DEVONO ESSERE GESTITE entro due giorni.

NON dovete rispondere chiedendo di cancellarsi in altro modo.

Un messaggio email verrà generato automaticamente da Gmail e dagli altri provider.

Sarà recapitato all’indirizzo email che ci comunicherete (anche più di uno).

In alternativa all’indirizzo web: rsXXX-realsender.com/unsubs

potete accedere a tutte le richieste di cancellazione ricevute negli ultimi sette giorni,

in formato JSON, come da esempio qui riportato:

{

"mailbox": "rsXXX",

"id": "20241107T001800-0000",

"from": "<john.doe@gmail.com>",

"to": [

"<abuse@rsXXX-realsender.com>"

],

"subject": "RealSender :: rsXXX Nov-7 4A6NDqsl008203 :: please UNSUBSCRIBE me ::",

"date": "2024-11-07T00:18:00.938050657+01:00",

"posix-millis": 1730935080938,

"size": 4350,

"seen": false

},

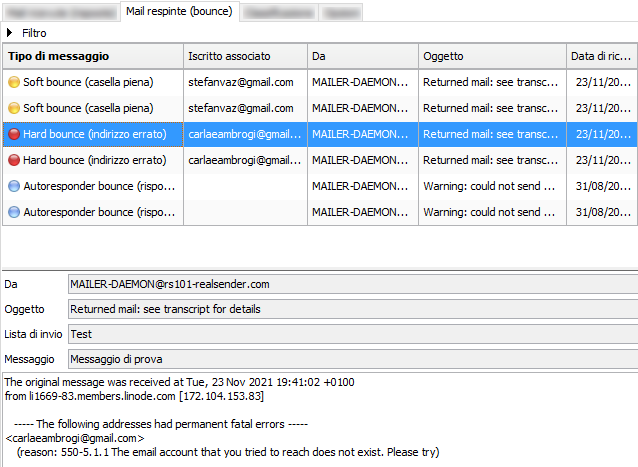

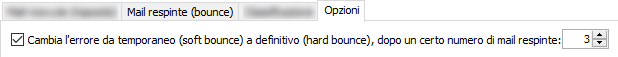

L’invio ripetuto a destinatari errati/inattivi è considerato un “comportamento da spammer”.

Negli ultimi anni sempre più server smtp sono stati inseriti in blacklist per questo motivo.

L’errore più evidente si verifica quando la casella dell’indirizzo Mail-From/Return-Path,

quella che riceve i messaggi rimbalzati, è piena o inesistente.

Inviando migliaia di messaggi, se il 20% torna indietro, è facile riempire anche una grande casella di posta in pochi minuti.

Ricevere tutti i messaggi respinti senza leggerli potrebbe essere considerato un piccolo difetto.

Si continuano ad inviare email ad indirizzi che tornano indietro, con dettagli di errore di cui nessuno si preoccupa.

In entrambi i casi, il risultato è che il server smtp viene inserito in blacklist. In questo modo,

i messaggi non solo non verranno recapitati ai destinatari non validi, ma anche quelli validi li riceveranno come SPAM.

Per risolvere il primo problema, offriamo da molto tempo le “caselle email per newsletter”.

Analizzare i messaggi rimbalzati è più difficile e necessita di uno strumento che funzioni molto bene.

Abbiamo scelto “Sisimai: Mail Analyzing Interface”, precedentemente noto come bounceHammer 4 : un analizzatore di errori nella posta elettronica.

Un software open source, che analizza i messaggi rimbalzati secondo la specifica RFC5322 e genera dati strutturati in formato JSON.

Per farsi un’idea di tutti i possibili codici di errore che Sisimai analizza, visitate “The SMTP Field Manual”,

una raccolta di codici di errore SMTP su messaggi rimbalzati, provenienti dai principali fornitori di servizi di posta elettronica.

L’implementazione del bounce handler (gestore messaggi respinti) all’interno di RealSender è semplice.

L’app “bouncehandler” inizia a controllare i messaggi respinti.

Vengono attivate due block list:

la block list degli hard bounce

contiene tutti gli indirizzi email che hanno generato due o più errori permanenti,

per esempio: utente sconosciuto oppure host non raggiungibile

il log settimanale degli hard bounce è disponibile all’indirizzo web:

https://…hardbounces.email.weekly

la block list dei soft bounce

contiene tutti gli indirizzi email che hanno generato tre o più errori temporanei,

per esempio: casella di posta piena, ad almeno una settimana di distanza l’uno dall’altro

il log settimanale dei soft bounce è disponibile all’indirizzo web:

https://…softbounces.email.weekly

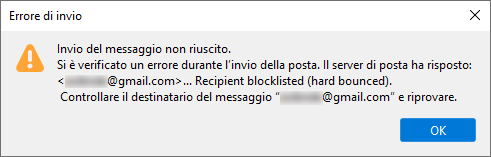

L’invio di messaggi ad un destinatario presente nella block list genererà un errore come questo:

Mettiamo a vostra disposizione i seguenti file,

come indirizzi web, protetti da password o da indirizzo IP:

https://…bounces.json

i dettagli dei bounce ricevuti negli ultimi sette giorni, in formato JSON, come ad esempio:

{

"feedbacktype": "",

"addresser": "info@circuitocinemascuole.com",

"diagnostictype": "SMTP",

"timezoneoffset": "+0200",

"lhost": "linp.arubabusiness.it",

"destination": "gmail.com",

"timestamp": 1635536166,

"senderdomain": "circuitocinemascuole.com",

"deliverystatus": "5.1.1",

"token": "daad8f8fc89cef70e1406a9d2b38be6c35326e03",

"recipient": "...@gmail.com",

"subject": "Prenotazioni aperte_Giornata Internazionale dei Diritti dell'Infanzia e dell'Adolescenza_Film FIGLI DEL SOLE",

"origin": "/home/rs109-bounce/Maildir/new/1635528969.21113_0.rsbox.realsender.com",

"rhost": "gmail-smtp-in.l.google.com",

"reason": "userunknown",

"diagnosticcode": "550-5.1.1 The email account that you tried to reach does not exist. Please try double-checking the recipient's email address for typos or unnecessary spaces. Learn more at https://support.google.com/mail/?p=NoSuchUser z3si7494964ybg.507 - gsmtp 503 5.5.1 RCPT first. z3si7494964ybg.507 - gsmtp",

"messageid": "McuPi4DjtlyhvlSMVNB4wTXsUKQeIy6XwlKoAZuJ4@www.circuitocinemascuole.com",

"listid": "",

"action": "failed",

"softbounce": 0,

"replycode": "550",

"catch": null,

"alias": "",

"smtpagent": "Sendmail",

"smtpcommand": "DATA"

},https://…hardbounces.json

i dettagli degli hard bounce 1 ricevuti negli ultimi sette giorni, in formato JSON

https://…hardbounces.email

l’elenco degli indirizzi email che hanno generato un hard bounce 1 negli ultimi sette giorni

1 = criterio di selezione: softbounce == 0

https://…softbounces.json

i dettagli dei soft bounce 2 ricevuti negli ultimi sette giorni, in formato JSON

https://…softbounces.email

l’elenco degli indirizzi email che hanno generato un soft bounce 2 negli ultimi sette giorni

2 = criterio di selezione: softbounce == 1

Questi sono gli stessi file utilizzati dalla block list automatica:

https://…hardbouncesfull.email

l’elenco di tutti gli indirizzi email che hanno generato due o più hard bounce

ad almeno una settimana di distanza l’uno dall’altro

https://…softbouncesfull.email

l’elenco di tutti gli indirizzi email che hanno generato tre o più soft bounce

ad almeno una settimana di distanza l’uno dall’altro

Per ricevere i messaggi rimbalzati (bounce) generati dall’invio di newsletter e mailing di massa,

è necessario impostare caselle di posta aggiuntive (ad esempio bounce@…)

ed una casella opzionale per ricevere le risposte (es. news @ …)

se si desidera filtrarle ed inviare risposte automatiche alle richieste più comuni.

Per questo motivo abbiamo attivato due caselle email abbinate al vostro account RealSender:

bounce@nomedidominio.it -> bounce@rsXXX-realsender.com

news@nomedidominio.it -> news@rsXXX-realsender.com

Spiegazione:

Utilizzando un indirizzo Mail-From (noto anche come bounce/return-path/envelope address)

con un dominio diverso dall'indirizzo From (mittente)

si interromperebbe l'autenticazione DMARC

Per usare le "caselle email per newsletter"

è necessario configurare un sottodominio dell'indirizzo From (mittente)

per esempio: l'indirizzo From (mittente) è: offerte@nomedidominio.it

il sottodominio potrebbe essere: email.nomedidominio.it CNAME rsXXX-realsender.com

l'indirizzo Mail-From diventa: bounce@email.nomedidominio.it La configurazione suggerita segue le regole

per inviare email conformi a DMARC per conto dei clienti.

DMARC permette infatti di inviare email autenticate utilizzando un sottodominio (come email.nomedidominio.it ),

ed essere ancora in grado di utilizzare il dominio di base nell’intestazione From: (ad es. From: offerte@nomedidominio.it ).

Non sono richieste impostazioni aggiuntive nel DNS del nome di dominio.

Come da RFC1912 sezione 2.4:

Un record CNAME non può coesistere con altri dati.

In altre parole, se email.nomedidominio.it è un alias per rsXXX-realsender.com,

non può anche avere un record MX per email.nomedidominio.it o un record A,

o persino un record TXT Le caselle sono state configurate in modo da poter ricevere

grandi quantità di mail in breve tempo, come avviene nel caso dei bounce.

!!! Attenzione: i messaggi email vengono eliminati automaticamente dopo 7 giorni dalla ricezione !!!

Per scaricare le caselle email, occorre configurarle nel proprio client di posta

o nell’applicazione che analizza i bounce,

indicando come server POP3 l’indirizzo: pop.rsXXX-realsender.com.

Nome utente e password delle caselle sono disponibili tramite l’area riservata del sito.

Se non sono presenti, RealSender aggiunge in automatico le intestazioni List-Unsubscribe

nei messaggi inviati, come descritto nella pagina “rendete facile la cancellazione”.

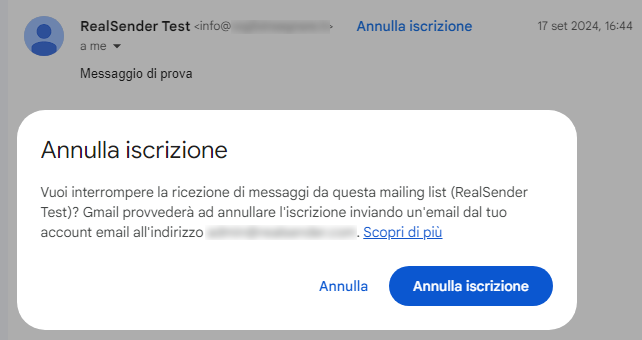

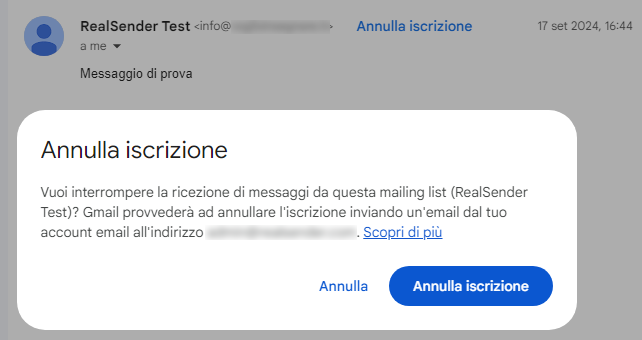

Nell’app di messaggistica del destinatario,

dopo aver cliccato il link “Annulla iscrizione”, appare la richiesta di conferma:

In seguito alla richiesta ricevuta, il provider ci invia la notifica di cancellazione,

che recapitiamo subito all’indirizzo email indicatoci dal cliente, anche più di uno,

con oggetto: “RealSender :: rsXXX MM-DD #EMAILID# :: please UNSUBSCRIBE me ::”.

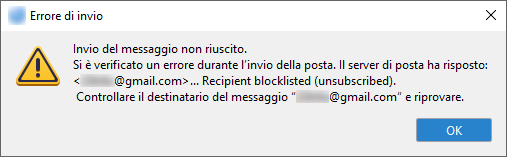

L’app “bouncehandler” controlla in automatico le richieste di cancellazione ricevute

e blocca i nuovi invii ai destinatari che hanno richiesto di non ricevere altre email.

Viene attivata la block list delle “unsubscriptions” (cancellazioni):

contiene tutti gli indirizzi email che hanno richiesto la cancellazione

tramite la funzione “List-Unsubscribe”, come descritto qui sopra.

il log settimanale delle “unsubscriptions” (cancellazioni) è disponibile all’indirizzo web:

https://…unsubs.email.weekly

L’invio di messaggi ad un destinatario presente nella block list genererà un errore come questo:

Mettiamo a vostra disposizione i seguenti file,

come indirizzi web, protetti da password o da indirizzo IP:

https://…unsubs.json

i dettagli delle richieste di cancellazione ricevute negli ultimi sette giorni, in formato JSON, come ad esempio:

{

"mailbox": "rsXXX",

"id": "20241121T181856-0088",

"from": "Domenico Pincelli <pincelli7@nomedidominio.it>",

"to": [

"<abuse@rsXXX-realsender.com>"

],

"subject": "RealSender :: rsXXX Nov-1 4ALGbKtb016000 :: please UNSUBSCRIBE me ::",

"date": "2024-11-21T18:18:56.908809804+01:00",

"posix-millis": 1732209536908,

"size": 4057,

"seen": false

},https://…unsubs.email

l’elenco degli indirizzi email che hanno richiesto la cancellazione negli ultimi sette giorni

Questo è lo stesso file utilizzato dalla block list automatica:

https://…unsubssfull.email

l’elenco di tutti gli indirizzi email che hanno richiesto la cancellazione, in ordine alfabetico

L’app “copymail” di RealSender vi consente di fare invii massivi,

fino a migliaia di destinatari, direttamente dal vostro client email.

In tre semplici passi:

Ogni destinatario riceverà il messaggio, come se fosse inviato solo a lui,

con il vostro indirizzo email come mittente.

Caratteristiche principali:

L’invio ripetuto a destinatari errati/inattivi è considerato un “comportamento da spammer”.

L’app “copymail” di RealSender li gestisce in modo automatico e trasparente. Il destinatario delle mail vedrà solo il mittente originale, che continuerà a ricevere le risposte dei destinatari.

Nei messaggi email c’è un’intestazione, che rimane invisibile a chi riceve il messaggio. Si chiama “Return-Path” e permette di mandare i messaggi di errore ad un altro indirizzo email. Copymail la compila in automatico con informazioni preziose che, oltre a permettergli di riceverli, gli consentiranno poi di capire da quale lista è stato inviato il messaggio e quale indirizzo email ha generato l’errore.

Qui di seguito riportiamo un esempio dell’intestazione inserita in un messaggio,

trasmesso dalla lista "test" al destinatario "indirizzo.errato@cliente.it":

Return-Path: <test-bounces+indirizzo.errato=cliente.it@mXXX-realsender.com>

L’applicazione identifica due tipi di errori:

hard bounce (status-code 5.XXX.XXX): l’indirizzo email ha generato un errore permanente

come “550 5.1.1 … Utente sconosciuto” o “5.1.2 … Host sconosciuto”

Un errore permanente indica che non dovreste mai più inviare a quel destinatario.

soft bounce (status-code 4.XXX.XXX): l’indirizzo email ha generato un errore temporaneo

come “452 4.2.2 … Casella di posta piena”

Un errore temporaneo indica che si può riprovare la consegna in futuro.

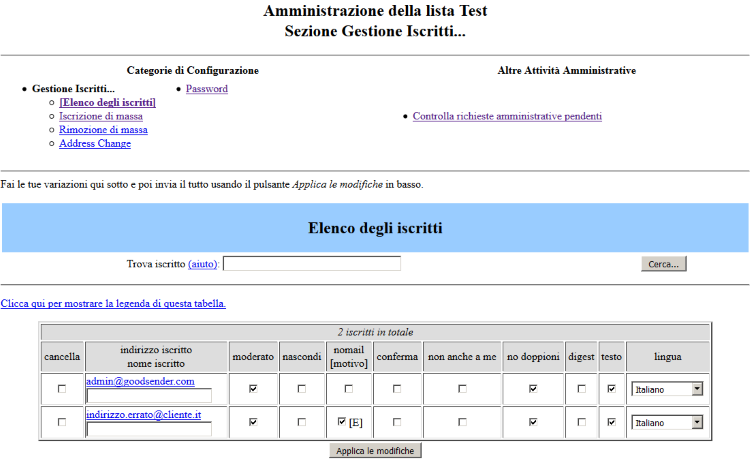

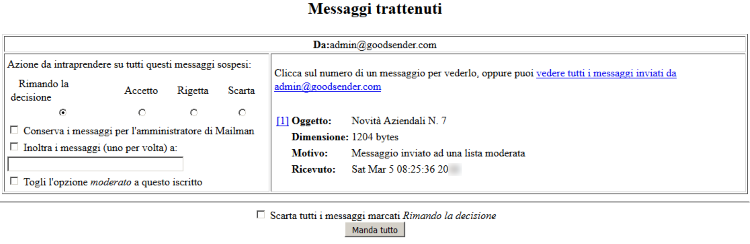

Descriviamo in breve il funzionamento della gestione automatica dei messaggi respinti (bounce):

dopo tre hard bounce (errore permanente, es. “user unknown”) oppure dopo sei soft bounce (errore temporaneo, es. “mailbox full”), il destinatario viene bloccato ed è aggiunta la spunta sotto al colonna “nomail” nell’elenco degli iscritti.

una volta bloccato il destinatario, gli vengono inviati tre messaggi “La tua iscrizione alla lista … è stata disabilitata” prima che il destinatario venga eliminato dalla lista

quando il destinatario viene eliminato dalla lista, l’amministratore riceve una notifica via email

Nota: solo un errore al giorno influisce sul punteggio dell’iscritto, quindi anche se vengono ricevuti dieci rimbalzi nello stesso giorno, il punteggio salirà soltanto di una unità

Tutte queste operazioni possono sembrare semplici e gestibili anche manualmente da un operatore. Questo è possibile solo con numeri molto piccoli, fino a qualche centinaio di destinatari.

In media vengono respinti circa il 20% dei messaggi inviati. Su 1.000 email, ne “tornano indietro” circa duecento, che diventano ingestibili senza l’ausilio di un sistema automatizzato.

1. L'uso di sistemi automatizzati di chiamata senza intervento di un

operatore (dispositivi automatici di chiamata), del telefax o della

posta elettronica a fini di commercializzazione diretta è consentito

soltanto nei confronti degli abbonati che abbiano espresso

preliminarmente il loro consenso.

2. Fatto salvo il paragrafo 1, allorché una persona fisica o giuridica

ottiene dai suoi clienti le coordinate elettroniche per la posta

elettronica nel contesto della vendita di un prodotto o servizio ai

sensi della direttiva 95/46/CE, la medesima persona fisica o giuridica

può utilizzare tali coordinate elettroniche a scopi di

commercializzazione diretta di propri analoghi prodotti o servizi, a

condizione che ai clienti sia offerta in modo chiaro e distinto al

momento della raccolta delle coordinate elettroniche e ad ogni messaggio

la possibilità di opporsi, gratuitamente e in maniera agevole, all'uso

di tali coordinate elettroniche qualora il cliente non abbia rifiutato

inizialmente tale uso.

-- Comunicazioni indesiderate, estratto dall'articolo 13 della Direttiva 2002/58/CEQuesta norma, ora superata, viene sempre utilizzata come base di principio. In breve:

Oltre agli aspetti legali, il mancato rispetto di queste semplici regole, porta nella sostanza ad essere identificati come “spammer”. Il danno generato può arrivare fino all’impossibilità di raggiungere anche quei destinatari che desiderano ricevere le vostre comunicazioni.

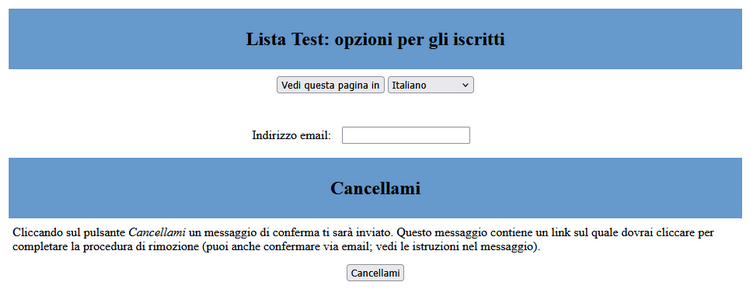

L’app “copymail” di RealSender offre per ogni lista il link ad una pagina “options” di cancellazione dalla lista,

che il cliente può inserire nei messaggi email. Eccone un esempio:

Dopo la compilazione, l’indirizzo inserito riceverà un messaggio email

che lo invita a cliccare il link per confermare la cancellazione:

Abbiamo ricevuto una richiesta dall'IP ... per la rimozione del

tuo indirizzo email, "..." dalla mailing list test.

Per confermare che vuoi essere cancellato da

questa lista, visita questa pagina:

(indirizzo http per la conferma della cancellazione)Questo stesso messaggio viene inviato a chi richiede la cancellazione

tramite l’intestazione “List-Unsubscribe: …” , che viene inserita in automatico in ogni mail inviata.

La sua presenza consente alle webmail come Gmail, l’attivazione del link “Annulla iscrizione”

direttamente nell’interfaccia, senza obbligare l’utente a ricercarlo nel messaggio.

Per essere informati di tutte le cancellazioni effettuate in autonomia dai destinatari,

è consigliabile attivare dalle “Opzioni Generali” della lista

la funzione per ricevere la notifica all’indirizzi email dell’amministratore:

Argomenti in questo gruppo:

per inviare messaggi email senza autenticazione

utilizzate il vostro sottodominio, come ad esempio: smtp.nomedidominio.it

come inviare messaggi di posta elettronica tramite API

come ricevere via email il risultato delle richieste http, generate da moduli web o da sms

per creare moduli semplici e ricevere i dati nella vostra email

per inserire link personalizzati precompilati nei messaggi email e ricevere un feedback immediato

genera ed invia un codice alfanumerico che l'utente inserisce quando accede a un sistema protetto

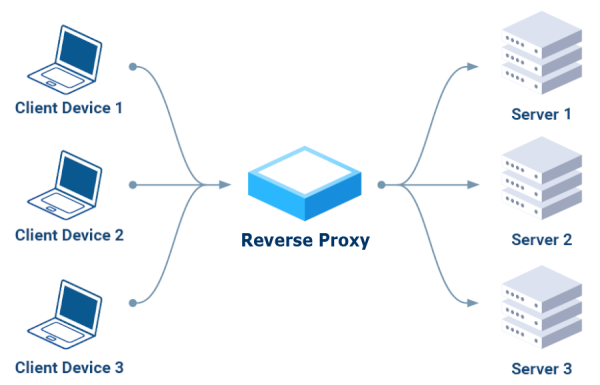

utilizzate il mail server proxy per semplificare le comunicazioni elettroniche e raggiungere i dispositivi mobili

A volte software vecchi o applicazioni molto semplici

non consentono di effettuare un’autenticazione sicura, come è richiesto da RealSender.

La soluzione è quella di fornire una “porta aperta” per passare attraverso il server smtp,

controllando solo l’indirizzo IP della connessione e l’indirizzo email del mittente.

In questo modo sarete in grado di inviare i vostri messaggi di posta elettronica senza autenticazione,

ma sarete anche sempre autorizzati ad autenticarvi quando ciò è possibile.

I partner RealSender e le grandi organizzazioni

possono aggiornare in autonomia l’elenco degli IP autorizzati.

Un nome host smtp aziendale viene utilizzato in più impostazioni di applicazioni.

La sua modifica è un’attività soggetta a errori che richiede tempo.

RealSender vi consente di definire il vostro sottodominio, come ad esempio:

smtp.nomedidominio.itCi occuperemo noi di tutto, compresi i certificati SSL

necessari per l’autenticazione SMTP sicura.

Questa configurazione vi darà la massima tranquillità,

sapendo che il nome host smtp è sotto il vostro controllo.

Il vostro personale IT non dovrà ricordarsi dove è configurato

poiché non sarà più necessario cambiarlo.

Attenzione: la speciale configurazione richiesta

comporta un costo aggiuntivo annuale

che verrà specificato in fase di offerta.

Argomenti in questo gruppo:

indirizzo del server, parametri obbligatori, risposte JSON

set di caratteri, content-type, parametri opzionali, risposte JSON

esempi php e curl

esempi php e curl con allegati

RealSender consente di inviare messaggi di posta elettronica tramite API (Application Programming Interface), in italiano Interfaccia di Programmazione di un’Applicazione.

In questo modo è possibile inviare la posta elettronica direttamente dalla vostra applicazione, senza passare attraverso il protocollo SMTP. Al momento sono supportate solo le richieste POST.

Indirizzo del server:

https://rsXXX-api.realsender.com/mail/send

Parametri obbligatori:

| apiuser | nome utente per l’autenticazione |

| apipass | password per l’autenticazione |

| from | indirizzo email del mittente |

| to | indirizzo email del destinatario |

| subject | oggetto della mail |

| text | corpo della mail in testo semplice |

| html | corpo della mail in formato HTML |

Se tutto è ok, il messaggio verrà inviato e riceverete una risposta JSON positiva:

{"success":true}

In caso di errori si ottiene una risposta simile a questa:

{"success":false,"errorMsgs":["Please provide the 'subject' value."]}

I contenuti devono essere trasmessi utilizzando il set di caratteri internazionale UTF-8.

Per verificarlo, aggiungere “€uro” nell’oggetto ed inviarlo. Se il set di caratteri è sbagliato, riceverete questo avviso JSON:

{"success":false,"errorMsgs":["The 'subject' value is not correctly encoded. It must be UTF-8 encoded."]}

A seconda che siano stati compilati uno solo o entrami i campi “text” e “html”, i messaggi verranno inviati utilizzando uno dei seguenti “Content-Type”:

| text | text/plain (solo testo semplice) |

| html | text/html (solo html) |

| text+html | multipart/alternative (testo ed html) le impostazioni del client di posta utilizzato decideranno quale parte visualizzare |

Parametri opzionali:

| fromname | descrizione del mittente |

| toname | descrizione del destinatario |

| replyto | indirizzo email che riceverà le risposte |

| returnpath | indirizzo email che riceverà i messaggi respinti (bounce) l’indirizzo deve essere presente tra i mittenti autorizzati di RealSender |

| cc | indirizzo email per copia conoscenza |

| ccname | descrizione dell’indirizzo email per copia conoscenza |

| bcc | indirizzo email per copia conoscenza nascosta |

| bccname | descrizione dell’indirizzo email per copia conoscenza nascosta |

| attach | file(s) da allegare - la variabile può essere presente più volte - peso max totale 3MB il contenuto del file deve trovarsi all’interno del “multipart HTTP POST” enctype=“multipart/form-data” è richiesto per variabili con INPUT TYPE=FILE |

I valori to, cc e bcc possono contenere un singolo indirizzo email oppure una lista di indirizzi email separati da virgola.

!! In RealSender il numero di destinatari per ogni singolo messaggio è limitato a 100.

Le risposte del server sono in formato JSON (JavaScript Object Notation):

| email inviata | {"success":true} |

| email NON inviata | {"success":false,"errorMsgs":["..."]} |

Richiesta POST

Metodo senza-CURL con PHP

<?php

$url = 'https://rsXXX-api.realsender.com/mail/send';

$data = array('apiuser' => 'quello che vi abbiamo inviato', 'apipass' => 'quella che vi abbiamo inviato', 'from' => 'mittente@nomedidominio.it', 'to' => 'destinatario@nomedidominio.it', 'subject' => 'oggetto del messaggio', 'text' => 'corpo della mail in testo semplice', 'html' => 'corpo della mail in formato HTML');

// utilizzare 'http' anche se si invia la richiesta a https://...

$options = array(

'http' => array(

'header' => "Content-type: application/x-www-form-urlencoded\r\n",

'method' => 'POST',

'content' => http_build_query($data),

),

);

$context = stream_context_create($options);

$result = file_get_contents($url, false, $context);

var_dump($result);

?>Richiesta POST

Metodo CURL

curl -d 'apiuser=quello che vi abbiamo inviato&apipass=quella che vi abbiamo inviato&from=mittente@nomedidominio.it&to=destinatario@nomedidominio.it&subject=oggetto del messaggio&text=corpo della mail in testo semplice&html=corpo della mail in formato HTML' https://rsXXX-api.realsender.com/mail/sendRichiesta POST con allegati (max 5: attach1, attach2, …)

Metodo senza-CURL con PHP

<?php

require_once 'HTTP/Request2.php';

$config = array('use_brackets' => false,

);

$request = new HTTP_Request2('https://rsXXX-api.realsender.com/mail/send',

HTTP_Request2::METHOD_POST,

$config);

$data = array('apiuser' => 'quello che vi abbiamo inviato',

'apipass' => 'quella che vi abbiamo inviato',

'from' => 'mittente@nomedidominio.it',

'to' => 'destinatario@nomedidominio.it',

'subject' => 'oggetto del messaggio',

'text' => 'corpo della mail in testo semplice',

'html' => 'corpo della mail in formato HTML');

foreach ($data as $k => $d) {

$request->addPostParameter($k, $d);

};

$request->addUpload('attach1', './sample.pdf', 'sample.pdf', 'application/pdf');

$request->addUpload('attach2', './sample.txt', 'sample.txt', 'text/plain');

$result = $request->send();

var_dump($result);

?>Richiesta POST con allegati

Metodo CURL

curl -F 'apiuser=quello che vi abbiamo inviato' \

-F 'apipass=quella che vi abbiamo inviato' \

-F 'from=mittente@nomedidominio.it' \

-F 'to=destinatario@nomedidominio.it' \

-F 'subject=oggetto del messaggio' \

-F 'text=corpo della mail in testo semplice' \

-F 'html=corpo della mail in formato HTML' \

-F 'attach=@sample.pdf;type=application/pdf' \

-F 'attach=@sample.txt;type=text/plain' \

https://rsXXX-api.realsender.com/mail/sendArgomenti in questo gruppo:

indirizzo dell'applicazione, parametri obbigatori, campi nascosti e campi visibili

parametri opzionali, campi nascosti e campi visibili

semplice modulo html d'esempio

esempio di configurazione dell'inoltro di sms ad http utilizzando i router Teltonika

RealSender consente di inviare facilmente richieste http, come quelle generate da moduli HTML, tramite email.

In questo modo riceverete i risultati dei moduli di feedback direttamente nella vostra casella di posta.

Senza alcuna configurazione speciale da parte vostra.

I moduli possono essere pubblicati in qualsiasi pagina html o aggiunti direttamente all’interno dei vostri messaggi email.

Indirizzo dell’applicazione:

<form action="https://rsXXX.realsender.com/script/form.pl" method="post" accept-charset="utf-8">

Parametri obbigatori (hidden fields / campi nascosti):

| recipient | l’indirizzo email vero o “fittizio” a cui verrà trasmesso il modulo per motivi di sicurezza, l’indirizzo “reale” andrebbe configurato nel server |

| required | questo è l’elenco dei campi che l’utente deve compilare prima dell’invio si consiglia di lasciare solo il campo “email” (verificati contenuto e sintassi) controlli aggiuntivi vengono solitamente effettuati tramite javascript |

| redirect | la URL a cui l’utente verrà reindirizzato dopo l’invio del modulo |

| missing_fields_redirect | l’utente verrà reindirizzato a questa URL se un campo “required” è vuoto |

Parametri obbigatori (non-hidden fields / campi visibili):

| diventerà l’indirizzo email del mittente del messaggio | |

| se l’indirizzo email è corretto |

i dati verranno inviati al destinatario configurato l’utente verrà reindirizzato alla URL “redirect” |

| se l’email manca o la sintassi è errata |

non verrà inviato alcun messaggio l’utente verrà reindirizzato alla URL “missing_fields_redirect” |

Parametri opzionali (hidden fields / campi nascosti):

| subject | l’oggetto della mail |

| env_report | alcune variabili d’ambiente dell’utente, che verranno incluse nella mail utile per registrare informazioni come l’indirizzo IP dell’utente, esempio: value=“REMOTE_HOST,REMOTE_ADDR,HTTP_USER_AGENT” |

| print_blank_fields | se viene impostato a “1”, i campi lasciati vuoti verranno inclusi nella mail |

Parametri opzionali (non-hidden fields / campi visibili):

| realname | nome completo dell’utente, diventerà parte dell’indirizzo email del mittente |

| qualsiasi_altro_campo | senza limitazioni, non è necessaria alcuna impostazione lato server |

La codifica che verrà utilizzata per l’invio del modulo è il set di caratteri internazionale UTF-8.

Per verificarlo, aggiungere “€uro” in uno dei campi, inviare il modulo e controllare il messaggio di posta elettronica ricevuto.

Questo è un semplice modulo html d’esempio

con due parametri opzionali: “realname” e “note”

<form action="https://rsXXX.realsender.com/script/form.pl" method="post" accept-charset="utf-8">

<input type="hidden" name="recipient" value="indirizzo_email-o-alias" />

<input type="hidden" name="required" value="email" />

<input type="hidden" name="redirect" value="/form/grazie.html" />

<input type="hidden" name="missing_fields_redirect" value="/form/errore.html" />

Nome:<br />

<input name="realname" /><br />

Email:<br />

<input name="email" /><br />

Note:<br />

<textarea cols="40" rows="2" name="note"></textarea><br />

<input type="submit" />

</form>Le pagine di atterraggio “redirect” e “missing_fields_redirect” possono risiedere sul vostro server.

Potete aggiungere quanti campi vi occorrono, non è richiesta alcuna impostazione lato server.

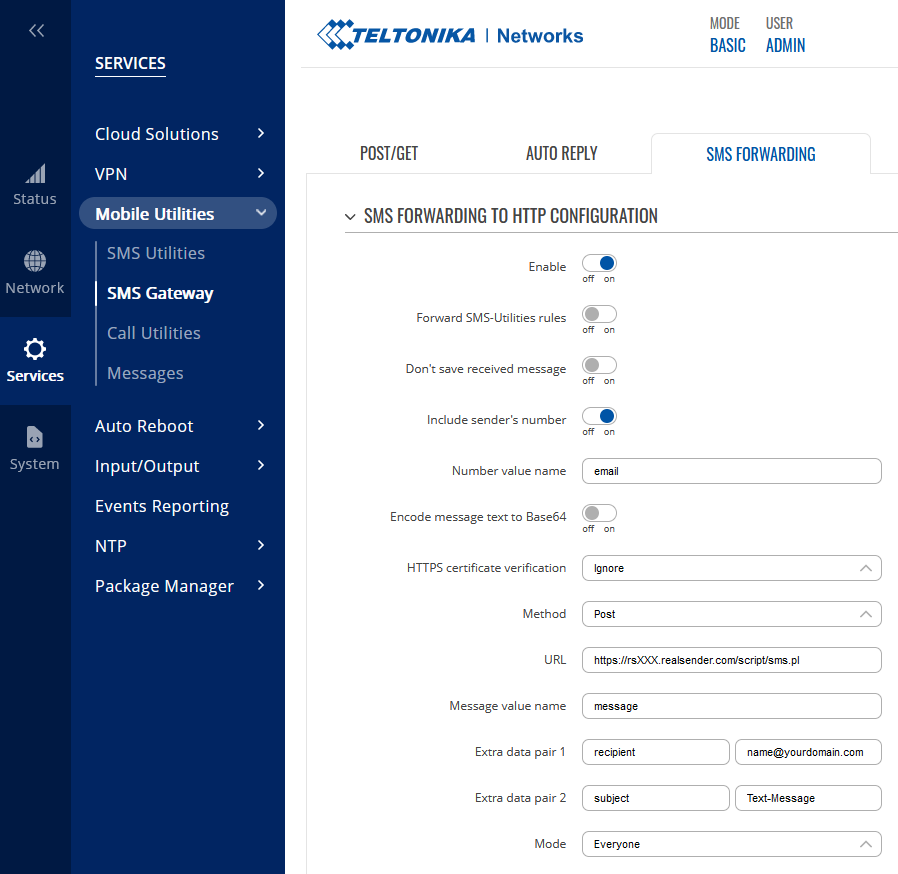

Per ricevere i messaggi sms direttamente nella vostra casella email

I router Teltonika offrono l’opzione “SMS Forwarding To HTTP Configuration” (Inoltro SMS ad HTTP configurazione).

Potete trovarla all’interno dell’interfaccia Web: Services > Mobile Utilities > SMS Gateway.

!! Il dominio del destinatario (yourdomain.com) deve essere pre-autorizzato da RealSender !!

Number value name: email

Method: Post

URL: https://rsXXX.realsender.com/script/sms.pl

Message value name: message

Extra data pair 1: recipient | name@yourdomain.com

Extra data pair 2: subject | Text-Message

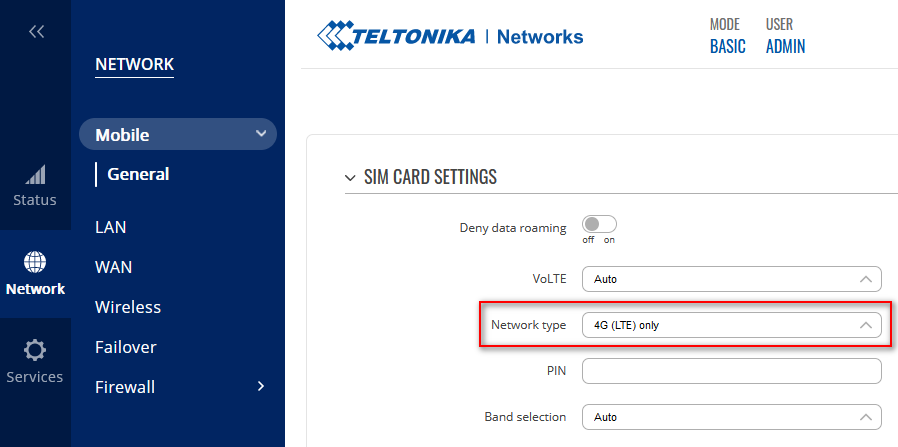

!! Per funzionare correttamente con RealSender è necessaria una connessione 4G (LTE) !!

Potete configurarla all’interno dell’interfaccia Web: Network > Mobile > SIM card settings

Network type: 4G (LTE) only

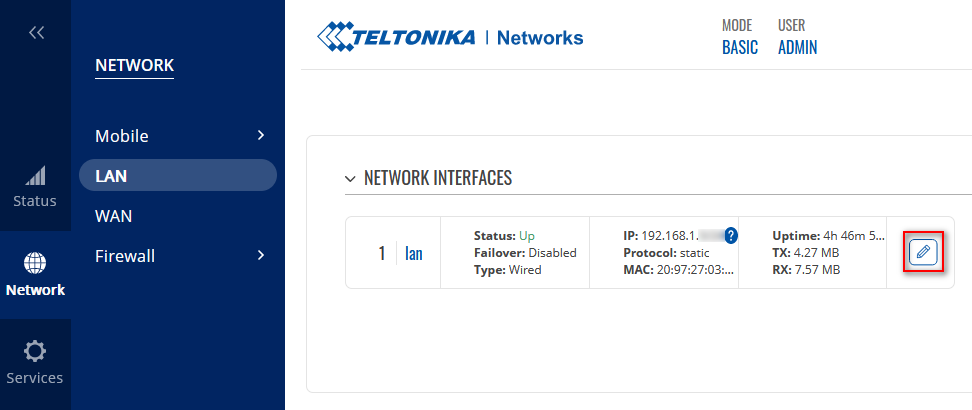

È possibile impostare il gateway Internet in modo che passi attraverso la LAN.

Teltonika WebUI: Network > LAN > NETWORK INTERFACES > [modifica]

Occorre solo configurare il gateway IPv4 ed anche i server DNS

vedi l’esempio qui sotto (modificatelo con i vostri parametri):

INTERFACES: LAN

...

IPv4 gateway: 192.168.1.1

DNS servers: 8.8.8.8 !! obbligatorio !!La Connessione Dati Mobili può essere disattivata in vari modi, vedi: Disable Mobile Data.

Quando i dati mobili sono disabilitati, la messaggistica SMS rimane operativa.

Il modo più semplice per Disabilitare i dati mobili è inviare un SMS al numero di cellulare: <router_password> mobileoff

Potete controllare le modifiche allo stesso modo, utilizzando il comando “status”: <router_password> status

Oggetto: Text-Message (+393380000000)

Below is the received text message. It was submitted by

(+393380000000) on Monday, June 26, 2023 at 08:31:29 CEST

---------------------------------------------------------------------------

Messaggio di prova

---------------------------------------------------------------------------

Il “generatore di form” di RealSender vi consente di creare moduli semplici e “responsive”,

quindi utilizzabili anche su tablet e smartphone con schermi di dimensioni ridotte,

che invieranno i dati direttamente al vostro indirizzo di posta elettronica.

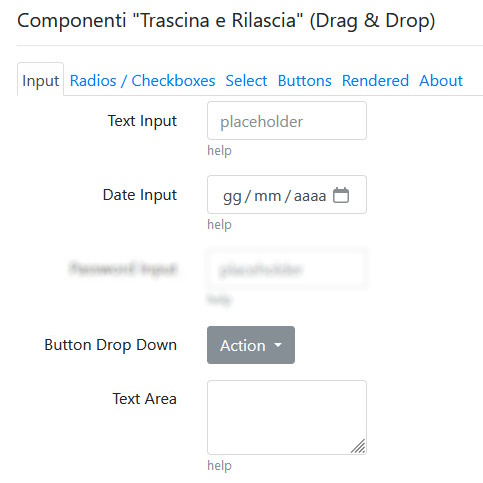

Pochi componenti “Trascina e Rilascia” (Drag & Drop)

vi aiuteranno a strutturare le vostre domande:

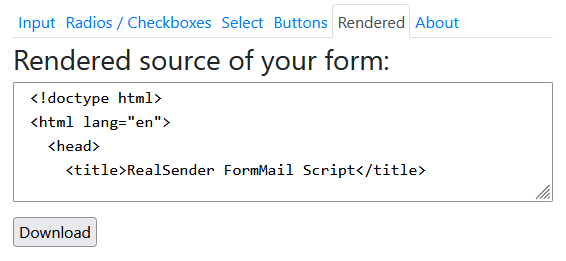

Il sorgente è scaricabile in un file “form.html” pronto all’uso:

Il messaggio viene ricevuto nel servizio “email temporanea” di RealSender: inxbox.realsender.com

NOTA: nel file form.html, sono modificabili tre parametri:

- recipient = il codice associato all'email del destinatario

per evitare abusi, l'indirizzo email è pre-codificato nello script di invio

lasciando "0" il messaggio viene ricevuto nella "email temporanea" di RealSender

- email = l'indirizzo email di chi compila il modulo (ID / name = email)

viene utilizzato solo se NON è presente un campo "email" nel modulo

- subject = l'oggetto del messaggio emailSe volete pubblicare il file form.html online, richiedete una prova gratuita.

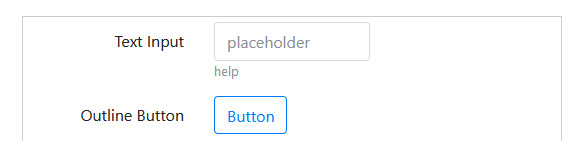

Otterrete così un elegante popup di conferma come quello qui sotto riportato.

I dati inseriti verranno recapitati direttamente nella vostra casella di posta elettronica.

per ricevere maggiori informazioni sulla promozione di questo mese, clicca qui:

https://click.nomedidominio.it/s/flash.pl?promo=sise desideri partecipare all'evento, clicca qui:

https://click.nomedidominio.it/s/flash.pl?evento=siper ordinare il nuovo prodotto, clicca qui:

https://click.nomedidominio.it/s/flash.pl?nuovoprodotto=siSe viene aggiunto in coda al link l’indirizzo email, come sotto indicato,

verrà inserito il reply-to, la risposta andrà all’email di chi ha cliccato:

&email=nome@mail.itPer impostare la “pagina di atterraggio” da visualizzare dopo l’invio dei dati,

aggiungere in coda al link il parametro “rdir”, come sotto indicato:

&rdir=/okIn alternativa indicare l’indirizzo del vostro sito web, per esempio:

&rdir=www.example.com/graziePer evitare che i link inseriti nelle vostre comunicazioni

vengano considerati come “tentativo di phishing”,

occorre configurare un sottodominio del dominio mittente, ad esempio:

click.nomedidominio.it CNAME click.realsender.comIl destinatario della notifica, anche più di uno, è impostato nello script.

Ce lo comunicherete in fase di configurazione.

Negli esempi sopra riportati, le notifiche raggiungono

la nostra email temporanea, consultabile all’indirizzo:

https://inxbox.realsender.com/monitor

Lo “usercode” (in italiano “codice utente”), è un codice alfanumerico

che l’ utente inserisce quando accede a un sistema protetto.

L’app “usercode” di RealSender genera in automatico ogni ora un codice utente univoco,

che viene inviato a richiesta all’indirizzo email associato.

Solo gli indirizzi email pre-autorizzati possono richiedere lo usercode.

La lunghezza e complessitàdel codice utente viene concordata in fase di configurazione del sistema.

Questo ad esempio è il contenuto del messaggio email che trasmette lo usercode:

Il tuo codice utente è : 665407

!! il codice utente scade ogni ora alle :03L’integrazione con il vostro sistema protetto è semplice:

Per aumentare il livello di sicurezza, è consigliabile attivare una protezione di tipo “fail2ban”,

che blocca i visitatori dopo un certo numero di tentativi di accesso non andati a buon fine.

Potete vederlo in azione attivando un account di prova RealSender.

Insieme ai dati per inviare messaggi email, riceverete le istruzioni per accedere alla vostra area utente.

Questo ad esempio è il contenuto del messaggio email che contiene le istruzioni

per accedere all’area utente ed allo spazio web di RealSender:

link di accesso alla vostra area utente:

https://username:usercode@rsXXX.realsender.com/reserved.area/

link di accesso al vostro spazio web:

https://username:usercode@rsXXX.realsender.com/view/

!! i link di accesso scadono ogni ora alle :03In questo caso lo usercode viene utilizzato in un sistema di accesso via web protetto da “basic auth”.

Entrambi i parametri “username” e “usercode” vengono compilati in automatico,

garantendo all’utente un’esperienza di accesso semplice ed immediata.

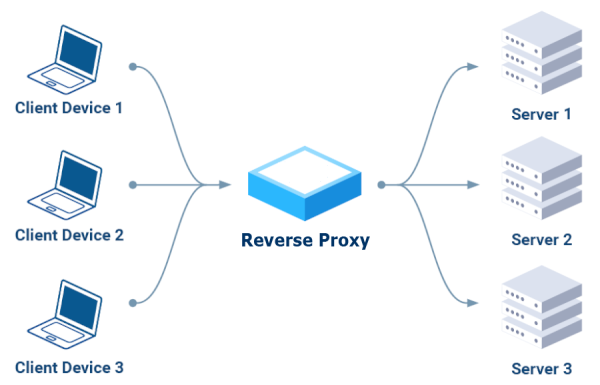

Il mail server proxy permette di:

Caratteristiche principali: